REvil a été l'une des campagnes de ransomware en tant que service les plus prolifiques de l'histoire récente. Des milliers d'entreprises technologiques, de fournisseurs de services gérés et d'organisations de toutes sortes d'industries ont été parmi leurs victimes dans le monde entier. Bitdefender dresse le bilan préliminaire d'une entreprise d'extorsion.

La coopération entre les autorités de sécurité et les experts informatiques a abouti à un grand succès au second semestre 2021. Des efforts conjoints étaient nécessaires car les cybercriminels ont également coopéré avec succès. Les experts de Bitdefender Labs font le point sur l'échec - peut-être seulement temporaire - d'une vague réussie de ransomware-as-a-service.

Grèves internationales contre les partisans de REvil

Plus récemment, des enquêteurs internationaux ont porté des coups durs aux soutiens criminels de REvil : lors d'un raid en novembre 2021, le ministère américain de la Justice a arrêté des soi-disant affiliés, c'est-à-dire des partenaires ou des participants au réseau REvil, et a confisqué environ six millions de dollars américains. dollars en rançon. Puis, en janvier 2022, l'agence de renseignement intérieur russe FSB et la police russe ont arrêté quatorze autres membres présumés de REvil et ont saisi des actifs financiers supplémentaires de plusieurs millions de dollars.

Les ransomwares comme modèle économique

Aux yeux des autorités russes, l'un des groupes de rançongiciels les plus prospères avec des ventes annuelles de 100 millions de dollars américains et une part de marché de 16,5 % a été écrasé. Pour obtenir un tel résultat, les opérateurs RaaS ont attaqué une grande variété d'industries, notamment la fabrication, les services juridiques et la construction (voir la figure 1). L'accord a d'abord prospéré et assuré d'importants bénéfices aux personnes impliquées : Bitdefender estime qu'une dizaine de membres principaux et, aux heures de pointe, une soixantaine d'autres partenaires ont pris part aux actions. Cette dernière recevait environ 60 à 70 % des bénéfices.

Une entreprise mature

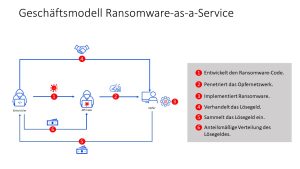

REvil montre de manière exemplaire la puissance et le degré d'organisation des modèles criminels de ransomware-as-a-service. Dans le réseau d'affiliation, les développeurs, les attaquants et ceux qui ont effectué les tests d'intrusion, ainsi que les collecteurs de rançons ont travaillé en étroite collaboration et ont également pensé à l'infrastructure pour collecter les montants convenus. Ils ont même mis en place un accompagnement pour les victimes qui étaient prêtes à payer : elles pouvaient payer la rançon via un portail. De plus, les employés des services criminels ont conseillé les organisations attaquées sur l'acquisition de crypto-monnaies ou les ont aidées à utiliser le navigateur TOR.

Le milieu criminel récompense aussi la compétence

La qualité se distingue dans l'économie informelle. Cela était évident dans le groupe REvil : plus le code malveillant et les services associés s'amélioraient, plus les partenaires professionnels rejoignaient le modèle à succès. D'autres améliorations ont apporté des cibles encore plus gratifiantes à la portée de l'attaquant. Les acteurs ont obtenu des rançons plus élevées, qu'ils ont immédiatement réinvesties dans le RaaS : dans de nouveaux services ou dans du nouveau personnel. Les associés criminels étaient souvent des professionnels recherchés qui passaient d'un partenaire affilié à un autre.

Le dialogue avec la victime comme communication avec le client

Les cybercriminels s'adressaient à leurs victimes comme à un client. Ils ont donc exigé la rançon selon un schéma fixe, seules les clés et l'URL différaient. Les collecteurs de rançon ont également tenté d'inspirer confiance aux victimes. Une salutation personnalisée ("Bienvenue ") appartenait au "bon ton". Dès le début de l'année 2020, les attaquants ont alors donné une supposée garantie que leur propre décrypteur REvil fonctionnerait mieux que celui d'une autre organisation criminelle. Il promettait un taux de récupération de près de 100 % contre seulement 87 %.

Menaces mises en scène

Travail conjoint - profit conjoint - opération institutionnalisée : Le modèle ransomware-as-a-service (Image : Bitdefender).

D'autre part, les partenaires RaaS ont construit un potentiel de menace multicouche dans lequel le chiffrement n'était qu'une partie de plusieurs. En référence au règlement européen général sur la protection des données, ils ont non seulement menacé de crypter les données, mais aussi de les divulguer. Ce qui aurait entraîné une obligation de signalement, une atteinte à votre image qu'il ne faut pas sous-estimer et, dans le pire des cas, une amende. Si la rançon n'était pas payée, les criminels augmentaient systématiquement la pression, publiaient des fuites de données puis exigeaient une rançon pour stopper ce processus. Le troisième niveau d'escalade était des attaques par déni de service distribuées sur les victimes et leurs partenaires commerciaux.

L'effondrement du REvil

Outre la pression de poursuite et la disponibilité de décrypteurs également développés par Bitdefender, des facteurs internes ont également contribué à ralentir le succès de REvil à partir de l'automne 2021. Un processus de partage du travail comme le RaaS est basé sur la réputation et la confiance mutuelle des personnes impliquées. Apparemment, les initiateurs de REvil ont perdu la réputation nécessaire au sein de la communauté cybercriminelle. D'une part, cela était dû à leur attitude provocatrice et bruyante, qui violait un code de conduite dans le milieu cybercriminel. D'autre part, l'attaque contre l'industrie de la santé ou contre les fabricants de produits pharmaceutiques et les chercheurs en médicaments pendant la pandémie n'a pas été sans controverse parmi le semi-public criminel. Les criminels de la vieille école trouvaient cela contre-productif et espéraient que ces entreprises développeraient rapidement un antidote - car alors l'économie redémarrerait plus rapidement et des rançons plus élevées pourraient à nouveau être exigées.

Ouvrages de défense communs et internationaux

Le complexe REvil a montré que seule une réponse commune aide contre un groupe de cybercriminels : sur le plan technologique, une combinaison de technologies et de services tels que la détection et la réponse gérées (MDR), l'analyse heuristique et l'apprentissage automatique d'une part, comme ainsi que les connaissances, l'expertise et l'intuition des experts en sécurité informatique d'autre part. Des outils comme les décrypteurs ont également contribué. Grâce à l'outil de décryptage publié par Bitdefender à l'automne 2021, 1.400 XNUMX entreprises ont pu décrypter elles-mêmes des fichiers d'une valeur totale d'un demi-milliard de dollars américains. Du côté du personnel, une coopération étroite entre les acteurs du secteur public et du secteur privé dans le domaine de la sécurité informatique est importante. Et cela dans le monde entier, car la cybercriminalité ne connaît pas de frontières nationales.

Plus sur Bitdefender.com

À propos de Bitdefender Bitdefender est un leader mondial des solutions de cybersécurité et des logiciels antivirus, protégeant plus de 500 millions de systèmes dans plus de 150 pays. Depuis sa création en 2001, les innovations de l'entreprise ont régulièrement fourni d'excellents produits de sécurité et une protection intelligente pour les appareils, les réseaux et les services cloud pour les particuliers et les entreprises. En tant que fournisseur de choix, la technologie Bitdefender se trouve dans 38 % des solutions de sécurité déployées dans le monde et est approuvée et reconnue par les professionnels du secteur, les fabricants et les consommateurs. www.bitdefender.de