Les chercheurs en sécurité de Check Point publient leur liste d'alertes pour rappeler à tous les utilisateurs que les cybercriminels aiment se faire passer pour de grandes marques à des fins frauduleuses. Les faux e-mails de DHL, Microsoft et LinkedIn se retrouvent également beaucoup dans les entreprises.

Check Point Research, la division de recherche de Check Point Software, a publié le Brand Phishing Report pour le troisième trimestre 3. Le rapport met en évidence les marques les plus couramment usurpées par les criminels pour voler des données personnelles ou des informations de paiement au cours des mois de juillet, août et septembre.

E-mails de phishing : ciblez également LinkedIn

Alors que LinkedIn était la marque la plus usurpée au premier et au deuxième trimestre de 2022, au troisième trimestre, c'est la compagnie maritime DHL qui arrive en tête de liste avec 22 % de toutes les tentatives de phishing dans le monde. Microsoft occupe la deuxième place (16 %) et LinkedIn est tombé à la troisième place avec 11 %.

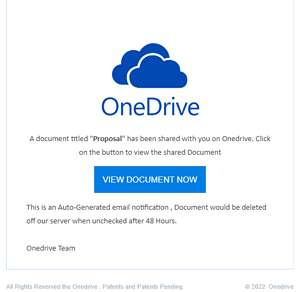

🔎 Les attaquants sont également très intéressés par l'accès à OneDrive : ils tentent de confondre les utilisateurs avec de faux partages (Image : Check Point).

L'augmentation des escroqueries au nom de DHL pourrait être due en partie à une fraude mondiale majeure et à une attaque de phishing contre laquelle le géant de la logistique lui-même a mis en garde quelques jours seulement avant le début du trimestre. Instagram a également fait ses débuts ce trimestre après qu'une campagne de phishing liée au badge bleu a été signalée en septembre. Ceux-ci sont généralement utilisés pour la vérification et identifient les utilisateurs comme dignes de confiance.

Les e-mails de phishing de DHL se retrouvent au bureau

Le transport est l'une des industries les plus lucratives pour le brand phishing après la technologie. Alors que la plupart des pays se dirigent vers la période de vente au détail la plus achalandée de l'année en raison des festivals à venir, le CPR continuera de surveiller les escroqueries liées à la vente par correspondance, car les pirates sont susceptibles d'intensifier leurs efforts dans ce domaine pour cibler les acheteurs (en ligne) trompeurs.

Les principales marques de phishing au troisième trimestre 3

- DHL (abusé pour 22 % de toutes les tentatives de phishing de marque dans le monde)

- Microsoft (16 %)

- LinkedIn (11 %)

- Google (6 %)

- Netflix (5 %)

- WeTransfer (5 %)

- Walmart (5 %)

- Whatsapp (4 %)

- Banque HSBC (4 %)

- Instagram (3 %)

À propos du point de contrôle Check Point Software Technologies GmbH (www.checkpoint.com/de) est l'un des principaux fournisseurs de solutions de cybersécurité pour les administrations publiques et les entreprises du monde entier. Les solutions protègent les clients contre les cyberattaques avec un taux de détection des logiciels malveillants, des rançongiciels et d'autres types d'attaques à la pointe du secteur. Check Point propose une architecture de sécurité multicouche qui protège les informations de l'entreprise sur le cloud, le réseau et les appareils mobiles, ainsi que le système de gestion de la sécurité « à un seul point de contrôle » le plus complet et le plus intuitif. Check Point protège plus de 100.000 XNUMX entreprises de toutes tailles.