Protection des données, gestion des accès, sécurité du cloud, détection et traitement des incidents et continuité des activités : l'étude de CyberVadis révèle des lacunes potentielles qui entraînent un risque tiers accru.

CyberVadis, l'une des principales sociétés tierces d'évaluation des risques de cybersécurité, a publié une nouvelle étude pour analyser les mesures de cybersécurité déclarées par les entreprises par rapport aux évaluations factuelles de CyberVadis. Le rapport se concentre sur cinq domaines clés de la cybersécurité - la protection des données, la gestion des accès, la sécurité du cloud, la détection et la réponse aux incidents et la continuité des activités - pour découvrir les lacunes potentielles qui pourraient entraîner une augmentation des risques de tiers à partir d'évaluations non certifiées.

Évaluation des risques de cybersécurité par un tiers

CyberVadis combine la rapidité de l'automatisation avec la précision d'une équipe d'experts et implique directement les fournisseurs dans les évaluations de cybersécurité. CyberVadis valide les résultats avec une équipe d'analystes en sécurité et crée des évaluations de la cybersécurité qui peuvent être partagées avec d'autres entreprises, ainsi qu'un plan d'amélioration détaillé pour renforcer votre sécurité informatique.

Comme de plus en plus d'entreprises utilisent des services tiers, le risque pour les données sensibles augmente. Cependant, beaucoup ne comprennent pas ou ne surveillent pas correctement la posture de sécurité de leurs chaînes d'approvisionnement. Des ressources réduites ou le manque de temps sont déterminants pour cette carence. Pour ce rapport, CyberVadis a collecté des contrôles de cybersécurité autodéclarés auprès de plus de 1.200 XNUMX organisations et a comparé les résultats à ses propres évaluations, sur la base d'une démonstration approfondie et certifiée de ces contrôles.

Les principales conclusions du rapport comprennent

La diligence raisonnable en matière de protection des données ne s'étend pas toujours à l'approvisionnement

Alors que la plupart des organisations sont conscientes des exigences du RGPD, un trop grand nombre d'entre elles se concentrent sur les politiques internes de traitement des données et négligent la menace posée par les tiers. Les analystes de CyberVadis ont constaté que moins d'une entreprise sur trois (29 %) a évalué les risques associés à un éventuel non-respect des réglementations en matière de protection des données. Alors que 49 % des organisations forment leurs employés aux pratiques de confidentialité appropriées, seulement 22 % s'assurent que leur processus d'approvisionnement comprend des contrôles dédiés à la conformité et à la confidentialité.

Les organisations autorisent l'accès à distance, mais pas toujours de manière sécurisée

Alors que la pandémie de COVID-19 accélérait le passage aux opérations à distance, les deux tiers (62 %) des organisations ont déclaré qu'elles autorisaient l'accès à distance à leurs systèmes. CyberVadis a constaté que seulement 44 % d'entre eux avaient déployé une solution d'accès à distance sécurisée. Un peu plus inquiétant, seuls 37 % ont mis en place des méthodes d'authentification avancées pour les comptes à privilèges élevés, et seulement 25 % des organisations évaluées ont défini une gestion des accès par des tiers.

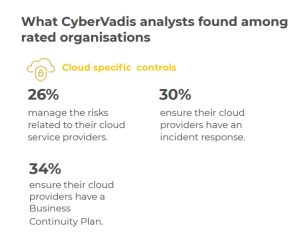

Il y a place à l'amélioration dans l'approvisionnement et la gestion des fournisseurs de cloud

Autre démonstration de la migration rapide vers le cloud, 81 % des organisations ont déclaré qu'elles utilisaient actuellement des modèles cloud. Cependant, il existe un risque sérieux de failles de sécurité malveillantes provenant de clouds mal configurés, et le rapport a révélé que c'est le domaine où la plupart des améliorations sont nécessaires. Les évaluations de CyberVadis ont montré que seulement 26 % des organisations gèrent les risques associés à leurs fournisseurs de cloud, 30 % s'assurent que leurs fournisseurs de cloud ont mis en place une stratégie de réponse aux incidents et 34 % s'assurent que leurs fournisseurs de cloud disposent d'un plan de continuité des activités.

Les processus de gestion des incidents n'incluent pas les SIEM ou empêchent la récurrence

Pour les organisations d'aujourd'hui, les violations de données sont une question de "quand ?" et non de "si ?", elles doivent donc se préparer de manière appropriée. Au cœur de cela se trouvent de solides capacités de détection et de réponse aux incidents qui permettent de contenir les cyberattaques tôt, avant que des dommages permanents ne se produisent. Fait encourageant, 75 % des organisations évaluées ont défini un processus de gestion des incidents, mais seulement 32 % ont mis en place une solution de gestion des informations et des événements de sécurité (SIEM) et seulement 32 % ont un processus de "leçons apprises" pour identifier la cause première des incidents à identifier et réduire la probabilité de récidive.

La gestion de crise fait défaut à tous les niveaux, mais les organisations s'y tiennent

2020 a montré l'importance d'anticiper les événements imprévus et de prendre les mesures nécessaires pour faire face à une situation critique. Néanmoins, le rapport révèle diverses lacunes dans la gestion de crise des organisations évaluées. Dans leur première auto-évaluation, 95% des chefs d'entreprise mentionnent cela comme un potentiel d'amélioration. Les avis CyberVadis le confirment puisque seulement 44% des entreprises évaluées ont défini un plan de continuité d'activité et 22% testent régulièrement leur plan. Les analystes de CyberVadis ont également constaté que seulement 24 % des entreprises évaluées ont défini la gestion de crise et que seulement 4 % mènent des exercices de crise réguliers. Ceci est préoccupant car un bon plan de gestion de crise nécessite que l'équipe dédiée soit bien formée et préparée à réagir rapidement en cas d'événement majeur.

Méthodologie du rapport

CyberVadis a collecté des données sur les contrôles de cybersécurité déclarés par 1.289 XNUMX organisations aux États-Unis, EMEA et APAC et les a évalués à l'aide d'audits standardisés et validés par des analystes via la plateforme CyberVadis. Le rapport complet peut être lu en ligne et également téléchargé.

Plus sur CyberVadis.com

À propos de CyberVadis

CyberVadis offre aux entreprises une solution rentable et évolutive pour les évaluations des risques de cybersécurité par des tiers. Pour un montant annuel fixe, nous effectuons un nombre illimité d'évaluations factuelles via la plateforme CyberVadis. Notre plateforme intuitive et conviviale est basée sur une méthodologie conforme à toutes les principales normes de conformité internationales, y compris NIST, ISO 27001, GDPR et de nombreuses autres lois sur la confidentialité et la sécurité. La solution CyberVadis combine la rapidité de l'automatisation avec la précision et l'efficacité de notre équipe d'experts.