Il y a beaucoup de battage médiatique autour de l'utilisation de l'intelligence artificielle (IA) dans la cybersécurité. La vérité est que le rôle et le potentiel de l'IA dans la sécurité évoluent encore et qu'il reste encore beaucoup à explorer et à évaluer. un commentaire de Chester Wisniewski, chercheur scientifique principal, Sophos.

Afin de développer davantage l'IA le plus rapidement possible et de pouvoir l'utiliser encore plus efficacement en matière de sécurité, l'échange complet entre chercheurs et experts en IA est particulièrement important. Pour cette raison, Sophos AI s'engage à partager ouvertement ses résultats de recherche avec la communauté de la sécurité afin de rendre l'utilisation de l'IA plus transparente et de contribuer activement à la discussion et au positionnement de l'IA dans la cybersécurité. L'un des sujets les plus importants dans le développement ultérieur de l'IA dans la cybersécurité concerne les différents modèles et méthodes d'apprentissage de l'IA avec des données anciennes et nouvelles.

"L'oubli catastrophique" comme modèle de détection de l'IA

La détection des logiciels malveillants est la pierre angulaire de la sécurité informatique, et l'IA est la seule approche qui peut apprendre des modèles à partir de millions de nouveaux échantillons de logiciels malveillants en quelques jours. Cependant, lors de l'utilisation de l'IA pour la détection des logiciels malveillants, deux questions se posent : le modèle doit-il conserver tous les échantillons de logiciels malveillants pour toujours afin de permettre une détection optimale, mais au détriment de la vitesse d'apprentissage et de mise à jour ? Ou doit-il effectuer des ajustements sélectifs qui permettent au modèle de mieux suivre le rythme de changement des logiciels malveillants, au risque d'oublier les modèles plus anciens ? Ce dernier est connu sous le nom d'"oubli catastrophique". Aujourd'hui, recycler un modèle prend environ une semaine. Il faut environ une heure pour mettre à jour un bon modèle de tournage fin.

L'équipe Sophos AI voulait voir s'il était possible de concevoir un modèle de réglage fin capable de suivre l'évolution rapide du paysage des menaces, en apprenant de nouveaux modèles tout en se souvenant d'échantillons plus anciens, avec un impact minimal sur les performances. La chercheuse Hillary Sanders s'est chargée de cette tâche et a évalué un certain nombre d'options de mise à jour, qu'elle décrit en détail dans le blog Sophos AI.

Le dilemme de la reconnaissance

Maintenir à jour la détection des logiciels malveillants n'est pas une tâche facile. À chaque pas que vous faites pour vous défendre contre une attaque, vos adversaires répondent avec de nouvelles idées pour l'éviter. Ils développent des mises à jour en utilisant différents codes ou techniques. En conséquence, des centaines de milliers de nouveaux échantillons de logiciels malveillants font surface chaque jour.

Ce qui rend la détection encore plus difficile est le fait que les logiciels malveillants les plus récents et les plus efficaces sont rarement entièrement « nouveaux ». Il s'agit souvent d'une combinaison de code nouveau, ancien, partagé, emprunté ou volé, ainsi que de comportements adoptés et adaptés. De plus, les anciens logiciels malveillants réapparaissent des années plus tard et sont intégrés dans de nouvelles méthodes d'attaque afin de prendre les défenses par surprise. Par conséquent, les modèles de détection doivent s'assurer qu'ils détectent également les anciens échantillons de logiciels malveillants, et pas seulement les plus récents.

Mise à jour des modèles de détection d'IA

Lorsqu'il s'agit de mettre à jour les modèles de détection d'IA avec de nouveaux échantillons de logiciels malveillants, les fournisseurs ont deux options.

Option1: Conserver chaque échantillon et réentraîner le modèle avec des quantités toujours croissantes de données. Cela conduit à de meilleures performances globales, mais aussi à des mises à jour plus lentes et à moins de versions.

Option: Le modèle de détection n'est mis à jour qu'avec de nouveaux échantillons. C'est ce qu'on appelle le réglage fin. À chaque étape du processus de réglage fin, le modèle est mis à jour avec les connaissances nouvellement ajoutées et avec l'impact sur tous les modèles disponibles. En conséquence, le modèle peut « oublier » (« oubli catastrophique ») les anciens schémas qu'il a appris précédemment. L'avantage : la formation d'un modèle avec moins de données signifie qu'il peut être mis à jour et déployé plus rapidement pour mieux suivre l'évolution rapide des logiciels malveillants.

Formation continue des modèles de reconnaissance de l'IA

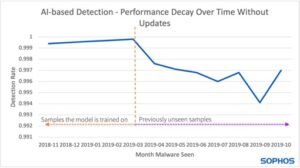

Indépendamment des deux options évoquées, la formation continue des modèles de reconnaissance de l'IA avec de nouveaux échantillons est cruciale. Parce que les modèles qu'une IA apprend à partir d'échantillons de logiciels malveillants ne permettent pas seulement la détection par rapport à ce qui a été directement formé. L'IA reconnaît également des échantillons jusqu'alors inconnus qui présentent au moins une certaine similitude avec les données d'entraînement. Cependant, au fil du temps, les nouveaux échantillons s'écartent suffisamment pour rendre un ancien modèle moins efficace et nécessiter une mise à jour.

Le graphique montre comment les performances de reconnaissance se dégradent au fil du temps lorsque les modèles ne sont pas mis à jour (Image : Sophos).

Le côté gauche du graphique (à côté de la ligne pointillée) montre le modèle sur la chronologie avec les anciens échantillons entraînés. Ici, le taux de reconnaissance est constamment élevé. De nouveaux échantillons sont ajoutés sur le côté droit pour lesquels le modèle n'a pas encore été formé, ce qui entraîne un taux de reconnaissance inférieur.

Trois options pour mettre à jour la détection des logiciels malveillants

Les trois options de mise à jour de la détection des logiciels malveillants évaluées par Hillary Sanders sont :

1. Apprenez avec une sélection d'anciens et de nouveaux échantillons

C'est ce qu'on appelle une "répétition des données" et implique qu'un petit échantillon d'anciens échantillons soit mélangé avec les nouvelles données d'entraînement inédites. De cette façon, le modèle se "rappelle" des anciennes informations dont il a besoin pour reconnaître les anciens modèles, tout en apprenant en même temps à reconnaître les nouveaux.

2. Réglage de la vitesse d'apprentissage

Avec cette approche, le taux d'apprentissage du modèle est ajusté. Ceci est accompli en définissant combien le modèle peut changer après avoir vu un échantillon particulier. Si le rythme d'apprentissage est trop rapide (auquel cas le modèle peut beaucoup changer à chaque échantillon ajouté), il ne mémorise que les échantillons les plus récents. Si le rythme d'apprentissage est trop lent (le modèle ne peut changer que légèrement à chaque échantillon ajouté), l'apprentissage prendra trop de temps. La difficulté est de trouver le compromis parfait entre le rythme d'apprentissage, la conservation des anciennes informations et l'ajout de nouvelles informations.

3. Consolidation du poids élastique (EWC)

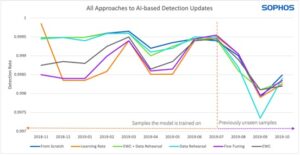

Dans le graphique, les trois approches fonctionnent mieux sur les anciens échantillons de logiciels malveillants (à gauche de la ligne pointillée) que sur les échantillons plus récents - à droite de la ligne pointillée (Image : Sophos).

Cette approche a été inspirée par les travaux de DeepMind de Google en 2017. Comme un ressort élastique, il ramène un nouveau modèle sur un ancien s'il commence à "oublier". Hillary Sanders a une description plus détaillée de ce principe Blog SophosAI .

Comme le montre le graphique, les trois approches fonctionnent mieux sur les anciens échantillons de logiciels malveillants (à gauche de la ligne pointillée) que sur les échantillons plus récents (à droite de la ligne pointillée).

Conclusion

Apprendre avec une sélection d'anciens et de nouveaux échantillons (répétition des données) est le meilleur compromis

Dans la détection des logiciels malveillants, la capacité à se souvenir du passé est presque aussi importante que la capacité à prédire l'avenir. Cependant, cela doit être mis en balance avec le coût et la rapidité de la mise à jour du modèle avec de nouvelles informations. La répétition des données est un moyen simple et efficace de maintenir la détection des anciens logiciels malveillants tout en augmentant considérablement la vitesse à laquelle vous pouvez mettre à jour et publier de nouveaux modèles.

En savoir plus sur Sophos.com

À propos de Sophos Plus de 100 millions d'utilisateurs dans 150 pays font confiance à Sophos. Nous offrons la meilleure protection contre les menaces informatiques complexes et la perte de données. Nos solutions de sécurité complètes sont faciles à déployer, à utiliser et à gérer. Ils offrent le coût total de possession le plus bas du secteur. Sophos propose des solutions de chiffrement primées, des solutions de sécurité pour les terminaux, les réseaux, les appareils mobiles, la messagerie et le Web. Vous bénéficiez également de l'assistance des SophosLabs, notre réseau mondial de centres d'analyse propriétaires. Le siège social de Sophos se trouve à Boston, aux États-Unis, et à Oxford, au Royaume-Uni.