Le rapport de juillet 2022 sur les rançongiciels de Malwarebytes montre peu de nouvelles. LockBit et Black Basta continuent d'être en tête des statistiques d'attaque. Ce qui est nouveau, cependant, c'est l'apparition du rançongiciel REvil (également connu sous le nom de Sodinokibi), que l'on croyait mort.

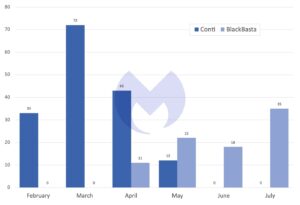

Comme les mois précédents, LockBit reste de loin le ransomware le plus actif. L'équipe de renseignement sur les menaces de Malwarebytes a attribué 2022 attaques au groupe de rançongiciels en juillet 61 (contre 44 attaques en juin 2022 et 73 attaques en mai 2022). Black Basta, une variante de ransomware relativement nouvelle apparue pour la première fois en avril 2022, suit LockBit avec 35 attaques au cours du mois dernier. Le groupe de rançongiciels est étroitement associé au gang Conti et se rapproche le plus du groupe en tant que successeur possible. Deux autres groupes de rançongiciels associés à Conti sont Hive et Karakurt. Tous deux ont également été très actifs en juillet 2022 - avec respectivement 26 et 19 attaques.

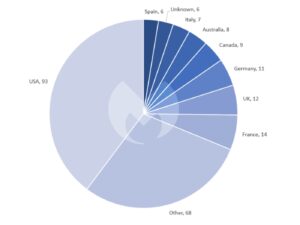

Ransomware : les USA restent les plus touchés

En ce qui concerne la répartition des attaques de ransomwares par pays, en juillet 2022, les États-Unis ont été de loin les plus fréquemment touchés par les attaques de ransomwares. Malwarebytes associe 93 attaques aux États-Unis. 14 attentats ont eu lieu en France, 12 attentats au Royaume-Uni et 11 attentats en Allemagne.

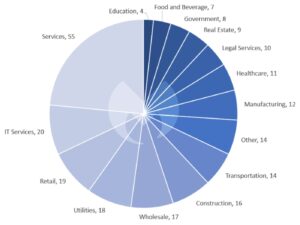

En juillet 2022, le secteur des services a de nouveau pris la première place parmi les industries. L'équipe Malwarebytes Threat Intelligence attribue près d'un quart de toutes les attaques internationales de ransomwares détectées à cette industrie. Les services sont suivis des services informatiques avec 20 attaques, du commerce avec 19 attaques et des services publics avec 18 attaques.

LockBit : Connexion à DarkSide/BlackMatter

Dans le rapport de juin sur les ransomwares, Malwarebytes a fait un rapport détaillé sur LockBit et le lancement de LockBit 3.0. Le succès du groupe semble être dû en partie au fait qu'il était entièrement concentré sur ses affaires tandis que d'autres gangs étaient occupés par des activités accrocheuses. Cependant, cette interprétation était peut-être prématurée.

En juillet, dans une interview avec Red Hot Cyber, LockBit a exprimé son point de vue selon lequel les hackers criminels contribuent à la sécurité : "Nous sommes des pentesters ordinaires et nous rendons le monde plus sûr, grâce à nous, les entreprises peuvent apprendre une leçon de sécurité et fermer les vulnérabilités. Cependant, l'interview contenait également des informations utiles - par exemple, entre 50 et XNUMX% des victimes de LockBit paient la rançon. Les nombres d'attaques rapportés par Malwarebytes dans ses rapports mensuels sur les rançongiciels concernent uniquement les victimes qui se sont présentées sur des sites de fuite parce qu'elles n'ont pas payé la rançon.

Dans l'interview, LockBit a également confirmé la relation suspectée entre LockBit 3.0 (alias LockBit Black) et le rançongiciel DarkSide/BlackMatter. La personne interrogée a révélé que LockBit a payé le code source de DarkSide et sur la base duquel LockBit 3.0 a été développé.

DarkSide est le rançongiciel utilisé lors de l'attaque du Colonial Pipeline de mai 2021. Le groupe DarkSide a disparu peu de temps après l'attaque, prétendument en raison de la pression américaine. Elle est réapparue sous le nom de BlackMatter en juillet 2021 avant de disparaître à nouveau en octobre 2021.

Black Basta : Connexion à Conti

Black Basta est apparu pour la première fois dans le rapport sur les ransomwares de Malwarebytes en avril 2022 avec 11 attaques. En mai, le groupe était deuxième avec 22 attaques, troisième en juin avec 18 attaques, et deuxième encore en juillet avec 35 attaques. Le fait que le groupe de rançongiciels ait fait tant de victimes dès avril a conduit certains à soupçonner que cela devait être le travail d'un gang établi avec un réseau de partenaires expérimentés. Depuis, Black Basta est associé à Conti.

Cette année, le groupe Continental a élaboré un plan pour simuler sa propre mort. Le rapprochement du groupe avec l'Etat russe a probablement conduit à l'assèchement des paiements de rançon. Les membres du groupe auraient ensuite été distribués à d'autres "marques" Conti ou à d'autres groupes de rançongiciels auxquels Conti est associé.

Les bénéficiaires évidents incluent trois des cinq variantes de rançongiciels les plus répandues en juillet : Black Basta, Hive et KaraKurt.

REvil revient

Outre LockBit et Black Basta, le mois de juillet a également été marqué par la réapparition de REvil (alias Sodinokibi). Pour la première fois depuis mai, une victime est apparue sur le site Tor Leak du groupe en juillet. Alors que de nombreux autres groupes étaient beaucoup plus actifs, la réputation de ce groupe de rançongiciels garantit que tout signe de vie doit être pris au sérieux.

REvil est responsable de deux des attaques de ransomware les plus importantes de l'histoire, toutes deux survenues en 2021 : l'attaque contre JBS, le plus grand producteur de viande au monde, et l'attaque contre la chaîne d'approvisionnement Kaseya VSA. L'attaque contre Kaseya a pris fin lorsque la société a annoncé qu'elle avait acquis la clé de déchiffrement nécessaire pour libérer les victimes sans payer la rançon de 70 millions de dollars de REvil. Il s'est avéré plus tard que le FBI était la source de la clé.

Depuis lors, REvil a vécu une vie erratique. Sous la pression des forces de l'ordre américaines, le groupe a disparu de la scène en juillet 2021. Il a refait surface quelques mois plus tard, avant d'être finalement mis hors ligne en octobre lorsque son infrastructure a été détournée par une opération d'application de la loi dans plusieurs États. En janvier 2022, le FSB a arrêté huit de ses membres. Mais même cela n'a pas suffi à maintenir le gang au sol pendant longtemps.

De nouveaux groupes de rançongiciels font leur apparition

Un certain nombre de nouveaux groupes de rançongiciels sont également apparus en juillet. Les nouveaux ajouts incluent BianLian, Yanluowang, RedAlert, Omega et Cheers. Avec 11 victimes connues, les débuts de BianLian sont de taille comparable à la sortie de Black Basta en avril 2022, donc Malwarebytes gardera un œil sur le groupe.

Plus sur Malwarebytes.com

À propos de Malwarebytes Malwarebytes protège les particuliers et les entreprises contre les menaces dangereuses, les ransomwares et les exploits que les programmes antivirus ne détectent pas. Malwarebytes remplace complètement les autres solutions antivirus pour éviter les menaces de cybersécurité modernes pour les utilisateurs privés et les entreprises. Plus de 60.000 XNUMX entreprises et des millions d'utilisateurs font confiance aux solutions d'apprentissage automatique innovantes de Malwarebyte et à ses chercheurs en sécurité pour éviter les menaces émergentes et éliminer les logiciels malveillants qui manquent aux solutions de sécurité obsolètes. Visitez www.malwarebytes.com pour plus d'informations.

Articles liés au sujet

[identifiant starbox=USER_ID] <🔎> ff7f00