Proofpoint a découvert des fonctionnalités Microsoft Office 365 potentiellement dangereuses que les attaquants utilisent pour supprimer les fichiers de version de récupération stockés sur SharePoint et OneDrive afin de faire chanter plus facilement les victimes.

Les attaques de ransomwares ciblent traditionnellement les données sur les terminaux ou les lecteurs réseau. Jusqu'à présent, les équipes informatiques et de sécurité pensaient que les disques cloud étaient plus résistants aux attaques de ransomwares. Après tout, la fonctionnalité désormais bien connue "AutoSave", ainsi que la gestion des versions et la bonne vieille corbeille pour les fichiers en tant que sauvegarde, auraient dû suffire. Mais ce ne sera peut-être plus le cas encore longtemps.

Vulnérabilité dans Microsoft 365 et OneDrive

Proofpoint a découvert une fonctionnalité potentiellement dangereuse dans Office 365 ou Microsoft 365 qui permet au rançongiciel de chiffrer les fichiers stockés sur SharePoint et OneDrive d'une manière qui les rend irrécupérables sans sauvegardes dédiées ou clé de déchiffrement de l'attaquant. La recherche s'est concentrée sur deux des applications cloud les plus populaires pour les entreprises - SharePoint Online et OneDrive dans les suites Microsoft 365 et Office 365 - et montre que les acteurs du ransomware ciblent désormais les données d'entreprise dans le cloud et lancent des attaques sur l'infrastructure cloud.

Chaîne d'attaques de rançongiciels cloud

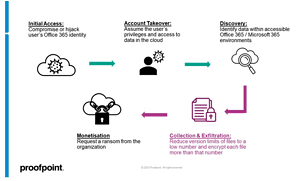

La chaîne d'attaque : Proofpoint a identifié la chaîne d'attaque et documenté les étapes suivantes. Une fois exécutée, l'attaque crypte les fichiers dans les comptes des utilisateurs compromis. Comme pour les activités de ransomware sur les endpoints, ces fichiers ne sont accessibles qu'à l'aide de clés de déchiffrement.

Les actions décrites ci-dessous peuvent être automatisées à l'aide des API Microsoft, des scripts de l'interface de ligne de commande (CLI) et des scripts PowerShell.

Diagramme de la chaîne d'attaque des rançongiciels cloud. La phase de capture et d'exfiltration est unique dans les environnements Microsoft (Image : proofpoint).

- Premier accès : Les attaquants accèdent aux comptes SharePoint Online ou OneDrive d'un ou plusieurs utilisateurs en compromettant ou en détournant l'identité des utilisateurs.

- Prise de contrôle et découverte de compte : L'attaquant a désormais accès à tous les fichiers appartenant à l'utilisateur compromis ou contrôlés par l'application OAuth tierce (qui inclurait également le compte OneDrive de l'utilisateur).

- collecte et exfiltration: Maintenant, la limite de version des fichiers est réduite à un petit nombre, par ex. B. 1 pour faire simple. Ensuite, le fichier sera chiffré plus de fois que la limite de version. Avec la limite d'exemple de 1, le fichier sera chiffré deux fois. Cette étape est unique au ransomware cloud par rapport à la chaîne d'attaque pour les ransomwares basés sur les terminaux. Dans certains cas, l'attaquant peut exfiltrer les fichiers non chiffrés dans le cadre d'une double tactique de chantage.

- Monétisation : Désormais, toutes les versions originales (avant l'attaquant) des fichiers sont perdues, ne laissant que les versions chiffrées de chaque fichier dans le compte cloud. À ce stade, l'attaquant peut exiger une rançon de l'organisation.

Microsoft refuse

Microsoft a informé Proofpoint que les anciennes versions de fichiers peuvent toujours être récupérées dans les 14 jours suivant une attaque avec l'aide du support Microsoft. Cependant, Proofpoint l'a testé et a déterminé que la restauration des fichiers chiffrés de cette manière ne fonctionnait pas. Dans un article de blog, Proofpoint examine l'attaque et les paramètres dans OneDrive ainsi que dans SharePoint avec encore plus de détails techniques.

Plus sur proofpoint.com

À propos de Propoint Proofpoint, Inc. est une entreprise leader dans le domaine de la cybersécurité. Proofpoint se concentre sur la protection des employés. Parce que ceux-ci signifient le plus grand capital pour une entreprise, mais aussi le plus grand risque. Avec une suite intégrée de solutions de cybersécurité basées sur le cloud, Proofpoint aide les organisations du monde entier à stopper les menaces ciblées, à protéger leurs données et à informer les utilisateurs informatiques des entreprises sur les risques de cyberattaques.