Le fabricant Progress Software vient de publier la 2ème mise à jour pour MOVEit Transfer et MOVEit Transfer Cloud, la société ajoute donc rapidement un correctif pour une 3ème vulnérabilité. Juste un jour plus tôt, il a été dit qu'aucune autre vulnérabilité n'était attendue. Encore une fois, il s'agit d'une vulnérabilité d'injection SQL - un correctif est essentiel !

Le message est juste maintenant 2ème vulnérabilité ici sur B2B-Cyber-Security.de apparu, il y a un message sur la troisième vulnérabilité. Les entreprises utilisant MOVEit Transfer doivent corriger la vulnérabilité. Le correctif approprié est déjà disponible. De nombreux utilisateurs et administrateurs peuvent déjà être confus quant aux versions de correctifs qui sont les bonnes. Progress Software fournit des conseils sur les versions qui nécessitent quel correctif en conséquence.

Les administrateurs peuvent à peine suivre les correctifs

Progress Software a déclaré avoir travaillé avec des experts externes en cybersécurité pour examiner plus en détail le code existant. La deuxième vulnérabilité a été trouvée le 09 juin 2023. Comme celui-ci n'est pas fermé par le premier correctif, les entreprises doivent installer de toute urgence le deuxième correctif - pour MOVEit Transfer et MOVEit Cloud. Le 2e patch fait probablement à nouveau référence à MOVEit Transfer. Les lacunes suivantes doivent être comblées :

Correctif 1 : CVE-2023-34362 (31 mai 2023)

Correctif 2 : CVE-2023-35036 (9 juin 2023)

Correctif 3 : CVE-2023-35708 (15 juin 2023)

Le groupe CLOP APT publie les premières dénominations sociales

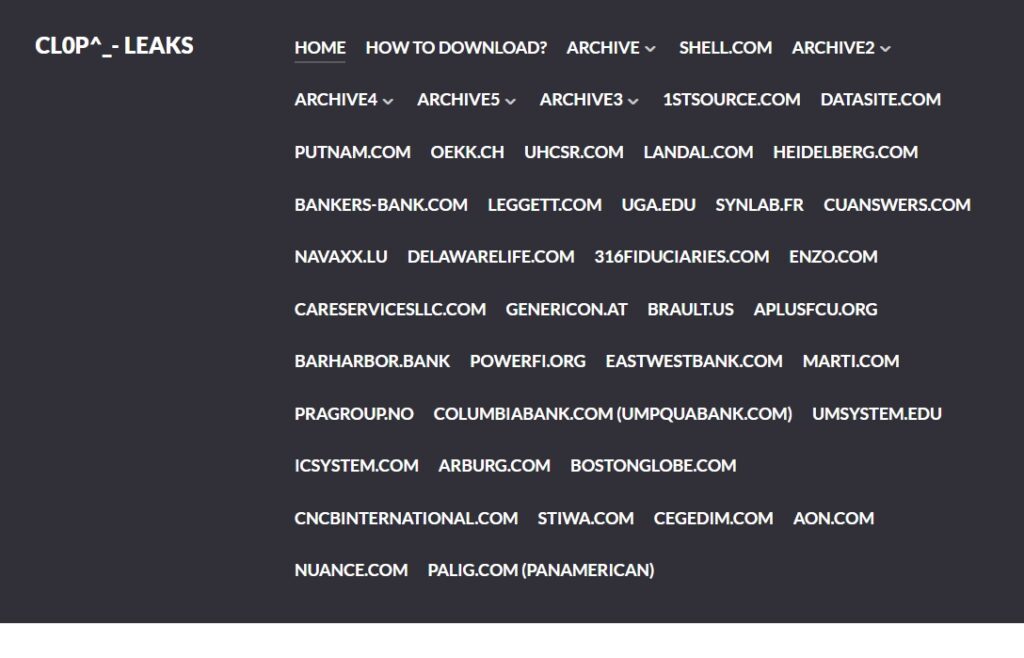

Progress Software présente toutes les dépendances et l'historique des vulnérabilités en ligne, le code étant toujours en cours de test, il est possible que d'autres correctifs suivent. Pendant ce temps, le groupe CLOP APT continue de mettre à jour sa page de fuites. Il y a de plus en plus de noms d'entreprises qui seraient concernées. Seules les entreprises peuvent confirmer si c'est vraiment le cas.

🔎 Selon le groupe CLOP, les sociétés cotées ont perdu des données via la vulnérabilité MOVEit Transfer, mais n'étaient pas disposées à payer une rançon. Que cela soit vrai n'est pas confirmé. Les entreprises elles-mêmes n'ont encore publié aucune déclaration (Image : B2B-CS).

Dans le même temps, le groupe a annoncé avoir reçu de nombreux e-mails des autorités car des données y avaient également fuité. Le CLOP supprimerait immédiatement ces données car il est "uniquement motivé financièrement et ne se soucie pas de la politique". Pendant ce temps, des sociétés de cybersécurité comme Tenable ont signalé que le CLOP avait également écrémé les données du gouvernement américain.

Plus sur Progress.com