Mandiant étend son offre SaaS. Les deux nouveaux produits Active Breach & Intel Monitoring et Ransomware Defense Validation complètent les capacités de détection et de réponse étendues (XDR) multifournisseurs de la plate-forme Mandiant Advantage.

Ils accélèrent l'utilisation opérationnelle des informations de dernière minute sur les menaces de Mandiant et vérifient que les mécanismes de sécurité d'une organisation peuvent détecter, contenir et bloquer les attaques courantes de ransomwares. Les offres destinées aux entreprises de toutes tailles améliorent ainsi l'efficacité des mesures de sécurité et la confiance dans la capacité à parer les cyberattaques. Les deux nouvelles offres devraient être lancées en janvier 2022.

Identifier les attaques ciblées et les vulnérabilités

Les groupes de pirates sont devenus de plus en plus sophistiqués, en particulier pendant la pandémie de COVID-19. Ils ciblent les entreprises de toutes tailles et de tous secteurs. Alors que les entreprises investissent dans le personnel et la technologie pour stopper ces menaces potentielles, elles ont besoin de solutions qui identifient rapidement les attaques ciblées et les vulnérabilités sur la base de renseignements à jour et pertinents sur les menaces.

Pour répondre aux besoins de sécurité croissants des organisations, Mandiant lance Active Breach & Intel Monitoring et Ransomware Defense Validation. Tirant parti des renseignements sur les menaces les plus précis et les plus pertinents, les solutions basées sur SaaS permettent aux organisations d'identifier si des indicateurs de compromission (IOC) actifs existent dans leur environnement informatique. En même temps, ils peuvent vérifier dans quelle mesure ils sont préparés contre les dernières attaques de ransomwares.

Violation active et surveillance Intel

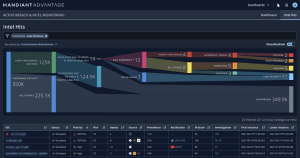

Active Breach & Intel Monitoring s'appuie sur les informations issues des activités mondiales de réponse aux incidents de Mandiant et sur des recherches approfondies sur les menaces. Il est conçu pour identifier les indicateurs de compromission (IOC) pertinents dans les environnements informatiques d'entreprise. Ceci est fait en utilisant les dernières informations provenant d'enquêtes sur des incidents de sécurité dans le monde réel. À l'aide de ces données, le module Active Breach & Intel Monitoring recherche dans les données des clients les correspondances IOC des 30 derniers jours.

En tant que solution SaaS, Mandiant Active Breach & Intel Monitoring est facile à mettre en œuvre et commence immédiatement à détecter et à hiérarchiser les correspondances IOC. La solution va au-delà du simple rapprochement afin que les équipes de sécurité et les cadres puissent se concentrer sur les alertes les plus prioritaires. Il analyse et note les IOC sur la base d'une valeur basée sur la science des données et de nombreux facteurs contextuels tels que la direction du mouvement et le type d'indicateur. Cela permet aux équipes de sécurité de répondre plus efficacement aux alertes de menace.

Avec Active Breach & Intel Monitoring, les équipes de sécurité de toutes tailles peuvent identifier rapidement les attaques potentielles qui correspondent aux IOC des cyberattaques et réduire le temps d'attente des groupes de pirates. Cela réduit l'impact des attaques ciblées.

Validation de la défense contre les ransomwares

Active Breach & Intel Monitoring permettent l'analyse des renseignements sur les menaces et soulagent les équipes SOC (Image : Mandiant).

Ransomware Defense Validation teste les mécanismes de sécurité clés des organisations contre les ransomwares courants et alerte les équipes de sécurité sur les fonctionnalités qui nécessitent une attention immédiate.

"Avec l'augmentation des attaques de ransomwares, les organisations de toutes tailles se débattent avec des questions de base, essayant de déterminer si elles sont préparées ou s'il y a une vulnérabilité", a déclaré Chris Key, directeur des produits chez Mandiant. « Avec Ransomware Defense Validation, nous proposons une solution qui équipe les organisations des outils et des connaissances de Mandiant pour tester et améliorer leurs capacités de défense. En quelques heures, les entreprises peuvent tester leurs défenses contre les attaques de rançongiciels en utilisant des informations à jour et pertinentes sur les menaces.

Tester les mécanismes de sécurité d'une entreprise

Sur la base des renseignements sur les menaces de Mandiant concernant les attaquants actifs de ransomwares et leurs tactiques, techniques et procédures (TTP), Ransomware Defense Validation teste les mécanismes de sécurité clés d'une organisation. Ce faisant, la solution détermine les modifications à apporter aux défenses pour bloquer ou contenir les attaques de ransomwares modernes et répandues. Avec Ransomware Defense Validation, les équipes de sécurité ont accès XNUMXh/XNUMX et XNUMXj/XNUMX à des rapports contenant des données quantitatives et des informations fournies par des experts Mandiant. Il peut être utilisé pour informer les principales parties prenantes sur les capacités de défense contre les menaces de ransomware.

Plus sur Mandiant.com

À propos des clients Mandiant est un leader reconnu de la cyberdéfense dynamique, des renseignements sur les menaces et de la réponse aux incidents. Avec des décennies d'expérience sur la cyber ligne de front, Mandiant aide les organisations à se défendre en toute confiance et de manière proactive contre les cybermenaces et à répondre aux attaques. Mandiant fait désormais partie de Google Cloud.