IoT - l'Internet des objets continue de se développer. Il n'y a pas que le bureau à domicile qui y contribue. Le matériel intelligent trouve des applications toujours plus larges. Mais cela augmente également la surface d'attaque et le risque. Les fabricants et les utilisateurs sont priés d'assurer une plus grande sécurité.

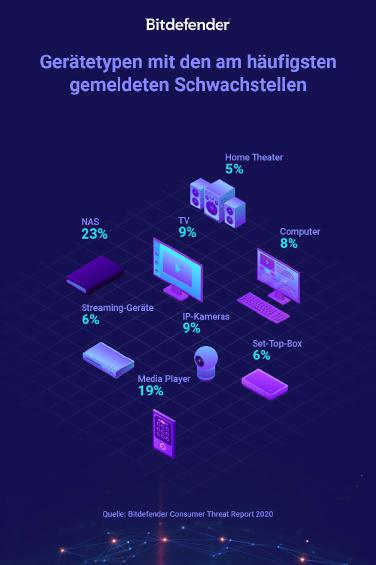

Les dangers de l'Internet des objets se diversifient : les employés accèdent plus fréquemment au réseau de l'entreprise depuis leur domicile, tout en utilisant plus souvent des appareils intelligents en privé. Cette tendance se poursuit : selon les analystes de BERG Insight, on peut s'attendre à une croissance annuelle de 20,2 % en Europe. Cela augmente également les risques. La télémétrie Bitdefender a révélé que 2020 % des vulnérabilités IoT en 23 ont été trouvées dans le stockage NAS, tandis que 19 % ont été trouvées dans les lecteurs multimédias, XNUMX % chacun dans les téléviseurs intelligents et les caméras IP, et XNUMX % chacun des appareils de streaming et des décodeurs ont été éliminés.

Les clients doivent pouvoir utiliser leurs appareils sans hésitation. S'en assurer est la tâche de plusieurs acteurs, y compris les associations professionnelles, les autorités et le pouvoir législatif. Mais tout d'abord, les fabricants et les utilisateurs eux-mêmes sont en demande.

Cahier des charges fournisseurs : rehausser les standards de sécurité

- Développer des solutions sécurisées : il y a encore place à l'amélioration en matière de sécurité pour les applications IoT. Même des mesures simples peuvent réduire considérablement les risques. Les dangers proviennent souvent d'un développement négligent et d'un manque de transparence. Les développeurs créent des comptes d'utilisateurs qu'ils ne documentent pas et fournissent des mots de passe standard. Les utilisateurs n'en sont pas conscients, ils ne modifient donc pas ces paramètres, bien que les comptes restent actifs avec toutes les fonctions après la mise en ligne. Ils sont souvent investis de droits importants. Les cybercriminels tentent donc de découvrir ces mots de passe par défaut et vérifient systématiquement les applications pour les utilisateurs correspondants. Pour cette raison, les fabricants doivent spécifier tous les comptes d'utilisateurs, car c'est le seul moyen pour les utilisateurs de leur attribuer des données de connexion individuelles ou de les supprimer entièrement. Il existe également une autre faille : lorsque la configuration est en cours d'exécution, les applications envoient souvent des données de connexion non sécurisées sur le réseau. Les fabricants pourraient également faire quelque chose à ce sujet.

- Exigez un comportement sécurisé : les fabricants peuvent s'assurer que les utilisateurs sont plus prudents avec leurs propres mots de passe. Lors de la configuration, vous pouvez spécifier que l'utilisateur doit modifier les données d'accès. De cette façon, ils offrent avec succès plus de protection d'une manière simple.

- Vente de mises à jour : les logiciels doivent toujours être à jour, en particulier avec les produits IoT. Cependant, il est souvent trop fastidieux pour les utilisateurs de lancer des mises à jour ou ils n'y pensent pas. Vous souhaitez utiliser facilement les appareils et les logiciels sans avoir à vous soucier des paramètres. Les fabricants devraient donc importer automatiquement les mises à jour et éviter à leurs clients des étapes de travail indésirables.

- Utilisez des systèmes d'exploitation standard : les systèmes d'exploitation standard doivent être utilisés de préférence. Les données de télémétrie Bitdefender montrent que les systèmes d'exploitation propriétaires sont responsables de 96 % des failles de sécurité trouvées. Ils ne sont utilisés que dans 34 % des appareils.

La coopération entre le fabricant et les experts en sécurité est tout aussi cruciale. C'est souvent le cas. Malheureusement, certaines entreprises n'ont toujours pas nommé de personne de contact pour la sécurité. Par conséquent, les vulnérabilités ne peuvent pas être corrigées aussi rapidement.

Devoirs pour particuliers et entreprises

Lacunes dans les appareils IoT, Bitdefender Customer Threat Report 2020 (Image : Bitdefender).

- Soyez conscient des dangers possibles : les utilisateurs privés peuvent également être la cible de cybercriminels. Ils pensent souvent que leur propre réseau domestique n'intéresse pas les attaquants. Mais ils ont tort. Un appartement luxueux pourrait inciter certains hackers à contrôler la poignée de porte numérique. Et même si les attaquants ne ciblent pas réellement les utilisateurs eux-mêmes, ils utilisent toujours des failles dans leur matériel pour lancer des attaques DDoS via leur réseau, par exemple. D'autres pirates veulent saisir l'opportunité de pénétrer le réseau de l'entreprise de cette manière - et peut-être même sans que l'utilisateur s'en aperçoive, car ils ne sont pas directement attaqués.

- Les produits bon marché peuvent vous coûter cher : ceux qui achètent des produits bon marché sont plus susceptibles de prendre des risques plus importants. En matière de sécurité, aucune marque n'est souvent mal équipée. De plus, ils n'ont souvent pas de hotline. Si c'est le cas, il est difficile à atteindre. Un appareil de marque d'un fabricant établi tient généralement ses promesses et offre un meilleur support.

- Mettre à jour votre propre équipement IoT : les appareils sont souvent utilisés jusqu'à ce qu'ils ne fonctionnent plus. Cela peut toutefois poser problème, car de nombreux fabricants ne conçoivent leurs produits que pour une courte durée de vie et non pour une utilisation à long terme. Cela peut également signifier que le support a expiré si l'appareil est toujours utilisé - ou que le fournisseur a même complètement disparu du marché.

- Pratiquez l'hygiène des mots de passe : les utilisateurs doivent modifier rapidement les mots de passe fournis. Même plus tard, vous devriez les changer régulièrement ou utiliser un gestionnaire de mots de passe. Les mots de passe par défaut ne sont pas un obstacle pour les cybercriminels, qui disposent de moteurs de recherche sur Internet grâce auxquels ils peuvent trouver directement et en grand nombre des appareils IoT. Les informations que les pirates informatiques possèdent sur une personne peuvent être trouvées sur des services tels que https://dehashed.com découvrir. Ils offrent un aperçu rapide d'une éventuelle compromission de ses propres données de connexion, qui sont peu coûteuses et toujours à jour.

- Gardez un œil sur la protection de vos propres données : les appareils IoT sont conçus pour transmettre des données. Si ces données se trouvent sur un serveur en dehors de l'UE, des directives de protection des données différentes et souvent plus laxistes s'y appliquent. Il ne faut jamais l'oublier.

Les fabricants et les utilisateurs ne sont pas les seuls responsables en matière de sécurité IoT. Les entreprises feraient également bien de surveiller l'accès de leurs employés au réseau de l'entreprise s'ils travaillent à distance. Si le service informatique ne peut pas atteindre les terminaux, une protection peut également être fournie au niveau du réseau si nécessaire. De même, les autorités et les associations professionnelles ne peuvent plus ignorer la nécessité de faire progresser la protection de l'Internet des objets.

Plus qu'un PDF sur Bitdefender.com

À propos de Kaspersky Kaspersky est une société internationale de cybersécurité fondée en 1997. L'expertise approfondie de Kaspersky en matière de renseignements sur les menaces et de sécurité sert de base à des solutions et des services de sécurité innovants pour protéger les entreprises, les infrastructures critiques, les gouvernements et les consommateurs du monde entier. Le portefeuille de sécurité complet de la société comprend une protection des terminaux de pointe et une gamme de solutions et de services de sécurité spécialisés pour se défendre contre les cybermenaces complexes et évolutives. Plus de 400 millions d'utilisateurs et 250.000 XNUMX entreprises clientes sont protégées par les technologies Kaspersky. Plus d'informations sur Kaspersky sur www.kaspersky.com/