Bitdefender Labs a découvert et analysé une attaque complexe d'espionnage industriel. L'initiateur le plus probable de la campagne était le groupe de menace persistante avancée (APT) Backdoor Diplomacy, qui a des liens avec la Chine.

Les victimes se trouvent actuellement dans l'industrie des télécommunications au Moyen-Orient. Les actions des cybercriminels ont commencé en août 2021. La campagne a été conçue en plusieurs phases et a utilisé un shell Web dans une pièce jointe à un e-mail pour obtenir un accès initial au système de la victime. L'objet et la pièce jointe des e-mails indiquaient qu'un serveur Exchange était le vecteur d'infection.

A la recherche de plus de contrôle

À la recherche d'informations, les attaquants ont utilisé des outils utilitaires intégrés tels que hostname.exe, systeminfo.exe, ipconfig.exe, netstat.exe, ping.exe et net.exe. Ils recherchaient des informations sur la configuration des systèmes PC, des contrôleurs de domaine, des ordinateurs et des utilisateurs, mais également sur des groupes spécifiques tels que les administrateurs de domaine ou les utilisateurs de bureau à distance. À l'aide d'outils tels que Ldifde et csvde, ils ont exporté des données depuis Active Directory. Des scanners open source et d'autres logiciels accessibles au public tels que Nimscan, SoftPErfect Network Scanner v5.4.8 Network Service Management Tool - v2.1.0.0 et Netbios Scanner ont également été utilisés.

Avec des mécanismes tels que des clés d'enregistrement et des services, ainsi qu'un abonnement à Windows Management Instrumentation (WMI), les cybercriminels ont acquis une présence persistante dans le réseau des victimes. Afin de se camoufler de la cyberdéfense, les auteurs de l'attaque ont utilisé différents chargeurs, augmenté les privilèges existants des identités numériques, exclu les chemins pour une analyse de logiciels malveillants et manipulé les horodatages. Les commandes Powershell et les enregistreurs de frappe ont été utilisés pour espionner les e-mails, y compris les métadonnées. Généralement, les attaquants ont utilisé une variété d'outils légitimes ou même personnalisés.

Boîte à outils complète

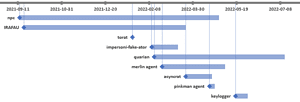

Les pirates ont utilisé tout un arsenal d'outils tels que la porte dérobée IRAFAU - remplacée plus tard par Quarian - pour télécharger, télécharger et manipuler des fichiers - et Remote Shell. Pinkman Agent et un outil découvert par les experts de Bitdefender et nommé "Impersoni-fake-ator" pour empêcher la défense de détecter les fins malveillantes. Des outils légitimes comme DbgView et Putty ont également masqué les processus malveillants. Il existait d'autres outils d'accès à distance, de proxy et de tunnellisation des données. Une chronologie montre comment les attaquants ont utilisé les différents outils pour leur campagne les uns après les autres.

Plus sur Bitdefender.com

À propos de Bitdefender Bitdefender est un leader mondial des solutions de cybersécurité et des logiciels antivirus, protégeant plus de 500 millions de systèmes dans plus de 150 pays. Depuis sa création en 2001, les innovations de l'entreprise ont régulièrement fourni d'excellents produits de sécurité et une protection intelligente pour les appareils, les réseaux et les services cloud pour les particuliers et les entreprises. En tant que fournisseur de choix, la technologie Bitdefender se trouve dans 38 % des solutions de sécurité déployées dans le monde et est approuvée et reconnue par les professionnels du secteur, les fabricants et les consommateurs. www.bitdefender.de