Les attaques visant l'usurpation d'identité et le piratage de compte sont devenues de plus en plus sophistiquées au fil du temps, offrant aux cybercriminels une passerelle facile vers le réseau d'une entreprise pour accéder à des données sensibles ou mener d'autres attaques. Il devrait maintenant y avoir une fin au rachat de comptes, BEC et co.

Au cours du premier semestre 2023, Barracuda a collecté près d'un billion d'événements informatiques, les incidents à haut risque les plus fréquemment détectés nécessitant une atténuation immédiate impliquant un certain type d'usurpation d'identité.

Cependant, grâce au profilage de compte basé sur l’IA, ces attaques peuvent être détectées et bloquées. Dans le contexte du travail, chaque personne a un profil numérique distinct en termes de comment, où et quand elle travaille. Si un événement informatique ne correspond pas à ce modèle, le système déclenche une alarme. Même lorsque les attaques sont si subtiles et sophistiquées qu’une expertise humaine est nécessaire pour enquêter, la détection basée sur l’IA garantit qu’un analyste SOC expérimenté confirme l’intention malveillante de l’attaque.

Les attaques à haut risque les plus fréquemment découvertes : les résultats en détail

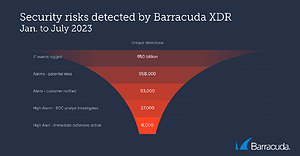

Entre janvier et juillet 2023, la plateforme Managed XDR de Barracuda a collecté 950 milliards d'événements informatiques provenant des outils intégrés de sécurité des réseaux, du cloud, de la messagerie, des points de terminaison et des serveurs de ses entreprises clientes. Ces près d'un billion d'événements incluent tout, depuis les connexions (réussies et échouées), les connexions réseau et les flux de trafic jusqu'aux messages électroniques et pièces jointes, les fichiers créés et enregistrés, les processus d'application et de périphérique, les modifications de configuration et de registre et les alertes de sécurité spécifiques.

0,1 % de ces événements (985.000 1) ont été classés comme alarmes, activités potentiellement malveillantes et nécessitant une enquête plus approfondie. Parmi ceux-ci, 10 sur 9,7 (2,7 %) ont été signalés au client pour examen, tandis que 6.000 % supplémentaires ont été identifiés comme présentant un risque élevé et transmis à un analyste SOC pour une analyse plus approfondie. XNUMX XNUMX attaques ont nécessité des mesures défensives immédiates pour contenir et neutraliser la menace.

Les trois principales attaques à haut risque détectées et étudiées par les analystes SOC au cours des six premiers mois de 2023 étaient :

1. Événement de connexion « Voyage impossible »

Ces événements se produisent lorsqu'une détection montre qu'un utilisateur tente de se connecter à un compte cloud à partir de deux emplacements géographiquement différents en succession rapide - où la distance entre les deux emplacements est impossible à surmonter dans le temps entre les connexions. Même si cela peut signifier que l'utilisateur utilise un VPN pour l'une des sessions, cela indique souvent qu'un attaquant a accédé au compte de l'utilisateur. Par conséquent, les réclamations pour « voyage impossible » doivent toujours faire l’objet d’une enquête. La détection Barracuda XDR Impossible Travel pour les comptes Microsoft 365 a détecté et bloqué des centaines de tentatives d'attaques Business Email Compromise (BEC) entre janvier et juillet 2023 seulement.

Un exemple concret : lors d'un incident enquêté par l'équipe Barracuda SOC, un utilisateur s'est connecté à son compte Microsoft 13 depuis la Californie et seulement 365 minutes plus tard depuis la Virginie. L'adresse IP utilisée pour se connecter depuis Virginie n'était pas associée à une adresse VPN connue et l'utilisateur ne se connectait généralement pas à partir de cet emplacement. L'équipe SOC a informé l'entreprise cliente, qui a confirmé qu'il s'agissait d'une connexion non autorisée, a immédiatement réinitialisé les mots de passe et a déconnecté l'utilisateur de tous les comptes actifs.

2. Détections d'anomalies

🔎Dr. Klaus Gheri, vice-président et directeur général de la sécurité réseau chez Barracuda Networks (Image : Barracuda Networks).

Le profilage de compte basé sur l'IA peut également être utilisé pour identifier une activité inhabituelle ou inattendue dans le compte d'un utilisateur. Il s'agit notamment de connexions peu fréquentes ou ponctuelles, de modèles d'accès aux fichiers inhabituels ou de créations excessives de comptes pour un seul utilisateur ou une seule organisation. Les écarts par rapport au comportement habituel d'un compte utilisateur doivent toujours faire l'objet d'une enquête pour déterminer la cause de l'anomalie, car cela peut être le signe de divers problèmes, notamment des infections par des logiciels malveillants, des attaques de phishing et des menaces internes.

3. Communication avec des artefacts malveillants connus

Ces détections identifient les communications avec des adresses IP, des domaines ou des fichiers suspects ou malveillants connus. Cela pourrait être le signe d’une infection par un logiciel malveillant ou d’une attaque de phishing. Si une communication avec un artefact malveillant ou suspect connu est découverte, l'ordinateur doit être immédiatement mis en quarantaine et analysé pour détecter toute infection.

L’IA entre les mains des attaquants

Si ce qui précède montre comment l’IA peut améliorer considérablement la sécurité, elle peut également être utilisée par des attaquants à des fins malveillantes. Par exemple, les cybercriminels peuvent utiliser des outils de langage d'IA générative pour créer des e-mails très convaincants qui ressemblent beaucoup au style d'une entreprise légitime, ce qui rend beaucoup plus difficile pour les individus de déterminer si un e-mail est légitime ou non.

Les outils d’IA sont également susceptibles d’être utilisés par les attaquants pour automatiser et émuler dynamiquement les comportements des logiciels malveillants, rendant ainsi leurs attaques plus efficaces et difficiles à détecter. Par exemple, les programmes de ligne de commande basés sur l'IA peuvent s'adapter rapidement aux changements dans les défenses d'une cible, identifier les vulnérabilités ou même tirer les leçons des tentatives précédentes infructueuses pour optimiser les attaques ultérieures. Un premier exemple d’un tel outil est « WormGPT », qui est déjà promu sur un forum clandestin et peut être utilisé par les acteurs malveillants pour automatiser la création de scripts et de commandes malveillants, en les adaptant dynamiquement à chaque cible spécifique.

Sécurité pour un paysage de menaces en évolution rapide

À mesure que l’IA continue de progresser, les entreprises doivent être conscientes des risques potentiels et prendre des mesures pour les atténuer. Cela inclut des mesures d'authentification robustes, comme au moins l'authentification multifacteur, mais idéalement aussi des approches Zero Trust, ainsi qu'une formation continue des employés, notamment en ce qui concerne les attaques de phishing.

Les équipes de sécurité informatique et leurs fournisseurs de sécurité tiers doivent s'efforcer de rester informés des dernières menaces basées sur l'IA et d'adapter leurs précautions de sécurité. Mais il est tout aussi important de rappeler les bases : les systèmes et les logiciels doivent toujours être à jour et les professionnels doivent avoir une vue d'ensemble complète de l'environnement informatique.

De plus, l'utilisation de services et de plates-formes de sécurité intégrés pour le support géré, XDR et SOC-as-a-Service peuvent aider les entreprises et leur équipe de sécurité interne à surveiller, détecter et répondre aux cybermenaces XNUMX heures sur XNUMX pour se défendre contre une menace de plus en plus complexe. paysage.

Plus sur Barracuda.com

À propos des réseaux Barracuda Barracuda s'efforce de rendre le monde plus sûr et estime que chaque entreprise devrait avoir accès à des solutions de sécurité à l'échelle de l'entreprise compatibles avec le cloud, faciles à acheter, à déployer et à utiliser. Barracuda protège les e-mails, les réseaux, les données et les applications avec des solutions innovantes qui évoluent et s'adaptent tout au long du parcours client. Plus de 150.000 XNUMX entreprises dans le monde font confiance à Barracuda pour se concentrer sur la croissance de leur activité. Pour plus d'informations, rendez-vous sur www.barracuda.com.