Les experts en sécurité de Proofpoint ont découvert un nouveau groupe de pirates appelé TA866, qui a attaqué des dizaines de milliers d'entreprises avec des logiciels malveillants entre octobre 2022 et janvier 2023. Les activités s'adressent en particulier aux organisations en Allemagne et aux États-Unis.

Un détail des attaques TA866 ressort : les cybercriminels analysent d'abord des captures d'écran des environnements informatiques de leurs potentielles victimes pour identifier des cibles particulièrement lucratives. Ils n'essaient d'infecter la victime avec un bot ou un voleur que s'ils pensent que cela vaut la peine de s'impliquer davantage.

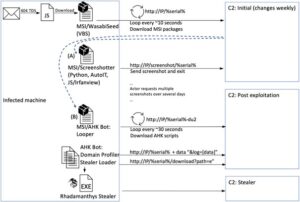

🔎 La chaîne d'attaque montre tous les scripts, outils et logiciels malveillants impliqués (Image : Proofpoint).

Lancement d'attaque avec screentime

D'octobre 2022 à janvier 2023, Proofpoint a observé un groupe d'activités à motivation financière que les experts appellent "screentime". La chaîne d'attaques commence par un e-mail contenant une pièce jointe ou une URL malveillante. Les deux conduisent à des logiciels malveillants connus sous le nom de "WasabiSeed" et "Screenshotter". Dans certains cas, Proofpoint a observé des activités incluant AHK Bot et Rhadamanthys Stealer après l'infection primaire.

La plupart des campagnes d'octobre et de novembre 2022 consistaient en un nombre limité d'e-mails et se concentraient sur un petit nombre d'entreprises. Les campagnes étaient observées en moyenne une à deux fois par semaine et les messages contenaient des fichiers éditeurs en pièces jointes. En novembre et décembre 2022, à peu près au moment où le groupe est passé à l'utilisation d'URL, l'échelle des opérations a augmenté et le volume des e-mails a considérablement augmenté. Les campagnes typiques comprenaient des milliers, voire des dizaines de milliers d'e-mails et pouvaient être observées deux à quatre fois par semaine. En janvier 2023, la fréquence des campagnes a diminué, mais le volume des e-mails a encore augmenté.

La chaîne d'infection

Les 23 et 24 janvier 2023, Proofpoint a observé des dizaines de milliers d'e-mails ciblant plus d'un millier d'entreprises. Les messages ciblaient des organisations aux États-Unis et en Allemagne. Les e-mails envoyés semblaient s'appuyer sur le détournement de fils et attirés par des lignes d'objet telles que "Vérifiez ma présentation". Ces messages contenaient des URL malveillantes qui ont lancé une chaîne d'attaques en plusieurs étapes. Lorsqu'un utilisateur clique sur l'URL, il déclenche la chaîne d'attaques. Dans un article de blog sur Proofpoint, toutes les étapes individuelles sont examinées et documentées à l'aide de diverses captures d'écran.

Plus sur proofpoint.com

À propos de Propoint Proofpoint, Inc. est une entreprise leader dans le domaine de la cybersécurité. Proofpoint se concentre sur la protection des employés. Parce que ceux-ci signifient le plus grand capital pour une entreprise, mais aussi le plus grand risque. Avec une suite intégrée de solutions de cybersécurité basées sur le cloud, Proofpoint aide les organisations du monde entier à stopper les menaces ciblées, à protéger leurs données et à informer les utilisateurs informatiques des entreprises sur les risques de cyberattaques.