Le rapport d'enquête sur la cybersécurité OT 2022 montre l'augmentation significative des cyber-risques dans le contexte d'attaques OT à grande échelle. En réponse, les organisations augmentent leurs budgets de sécurité pour la sécurité OT. Des entreprises américaines et européennes ont été interrogées.

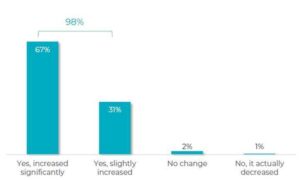

Otorio, un fournisseur de solutions de cybersécurité et de gestion des risques numériques OT de nouvelle génération, révèle l'état actuel de la sécurité OT dans son rapport d'enquête sur la cybersécurité OT 2022. 98 % des personnes interrogées ont signalé une augmentation des cyber-risques au cours des trois dernières années. 67% des personnes interrogées ont déclaré que les risques avaient considérablement augmenté et 31% ont répondu qu'il y avait eu une légère augmentation. Ces résultats ne sont pas surprenants compte tenu des gros titres de l'année dernière sur les spectaculaires cyberattaques OT. Les attaques mondiales du rançongiciel Lockbit, l'attaque contre Colonial Pipeline aux États-Unis ou les attaques contre les ventes d'huile minérale en Europe ne sont que quelques-uns des exemples les plus marquants.

Incidents de cybersécurité : pas tous signalés

🔎 Dans l'enquête, 98 % déclarent que les cyber-risques ont augmenté, dans certains cas fortement, ces dernières années (Image : Otorio).

Lorsqu'on leur a demandé quel pourcentage d'entreprises avaient signalé des incidents de cybersécurité aux agences gouvernementales au cours des 58 derniers mois (au moment de l'enquête), toutes les entreprises ont indiqué qu'elles le faisaient généralement. Dans les opérations quotidiennes, cependant, 20 % ne signalent pas au moins XNUMX % de leurs incidents, tandis que seulement XNUMX % signalent tous leurs incidents dans leur intégralité. Cela signifie que les incidents qui font la une des journaux ne représentent qu'une fraction de l'ampleur réelle des cyberattaques OT dans l'industrie.

Les domaines clés de la sécurité OT cette année

Les principaux domaines sur lesquels la cybersécurité OT se concentre actuellement sont l'amélioration de la visibilité et de l'inventaire des actifs (39 %), les capacités de détection (23 %) et la réactivité (20 %). De nombreuses entreprises se concentrent sur l'optimisation de ce qui existe déjà.

Cependant, il convient également de se demander si une nouvelle approche résoudrait peut-être davantage de leurs problèmes. Une façon d'y parvenir est d'identifier et d'atténuer de manière proactive les risques avant qu'ils ne deviennent des incidents de sécurité. Passer d'une approche d'indication de compromission (IoC) à une approche d'indication d'exposition (IoE) rend la sécurité OT plus simple et beaucoup plus efficace.

99 % des entreprises souhaitent augmenter leurs budgets de cybersécurité OT

99 % des organisations ont déclaré qu'elles augmenteraient leurs budgets de cybersécurité OT cette année, et plus de la moitié (54 %) prévoient une augmentation de plus de 50 %. 92 % l'augmenteront d'au moins 10 %. Cela est compréhensible étant donné une augmentation significative de la cybercriminalité, plus de réglementation que jamais, la transformation numérique et le passage à la fabrication connectée. La sécurité OT fait désormais partie intégrante de la feuille de route des industriels et des opérateurs d'infrastructures critiques. Il est maintenant temps de définir la bonne voie et d'investir le budget accru dans des solutions de sécurité OT efficaces.

Plus sur Sophos.com

À propos d'OTORIO OTORIO est une société de sécurité OT (Operational Technology) fournissant des solutions de bout en bout pour une gestion proactive des risques numériques. Ceux-ci aident les entreprises industrielles du monde entier à maintenir la continuité de leurs activités et à protéger les opérations en cours. OTORIO fournit des solutions et des services complets d'évaluation, de surveillance et de gestion des risques de sécurité pour les infrastructures critiques, les systèmes de transport et de logistique intelligents et les entreprises de fabrication industrielle.