Dans son enquête, Sophos explique comment l'extraction de liquidités - le dernier engouement pour les investissements dans les crypto-monnaies - est utilisée comme plate-forme par les cybercriminels. "La mécanique de l'extraction de liquidités, dans sa forme légitime, fournit le camouflage parfait pour ce qui est essentiellement des escroqueries à l'ancienne, réinventées pour l'ère des crypto-monnaies." Sean Gallagher, Senior Threat Researcher, Sophos.

Avec l'article Liquidity Mining Scams Add Another Layer to Cryptocurrency Crime, Sophos lance une série sur la façon dont les escrocs exploitent le battage médiatique autour du trading de crypto-monnaie pour attirer et arnaquer les investisseurs potentiels.

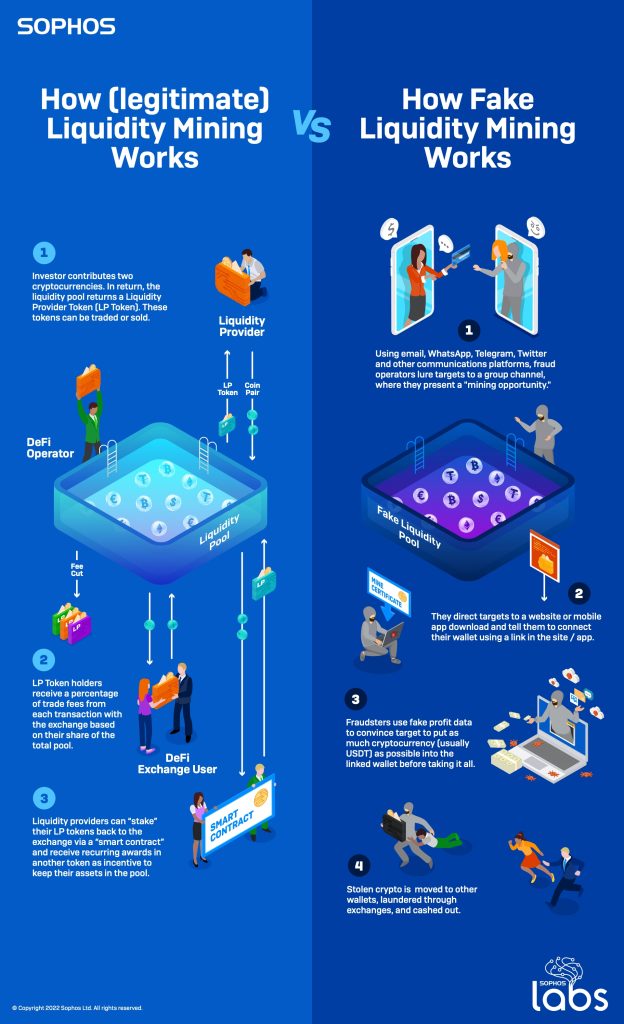

Dans l'article, Sophos explique comment les complexités des crypto-monnaies et de la finance décentralisée (DeFi) - les principes fondamentaux de l'extraction de liquidités - créent l'environnement idéal pour que les criminels déguisent et réalisent leurs intentions néfastes. Les victimes potentielles sont habilement ciblées. Les destinataires reçoivent de manière proactive des spams de messages directs sur Twitter, What's App, Telegram et d'autres plateformes de réseaux sociaux, discutant initialement sans danger de l'extraction de liquidités. Petit à petit, les malfaiteurs intensifient alors leur escroquerie perfide.

Le message direct a conduit à plusieurs groupes d'escrocs

En enquêtant sur les interactions au sein d'un seul message direct sur Twitter, Sophos a découvert plusieurs groupes d'arnaqueurs de minage liquide. "L'extraction de liquidités est une forme d'investissement en crypto-monnaie dans DeFi qui, même lorsqu'elle est" légitime ", est à la fois douteuse et compliquée", a déclaré Sean Gallagher, chercheur principal sur les menaces chez Sophos. «Les stratégies derrière les investissements eux-mêmes sont complexes et il n'y a pas de réglementation au-delà du code de« contrat intelligent »intégré dans la blockchain du réseau DeFi - code que beaucoup de gens ne peuvent pas facilement interpréter, même s'il est rendu public.

De plus, les nouveaux investisseurs manquent d'informations fiables sur le fonctionnement de ces réseaux. Malgré ces risques, l'extraction de liquidités est le dernier engouement pour les investissements dans les crypto-monnaies, mais ces facteurs en font également la plate-forme idéale pour les escrocs. Malheureusement, nous nous attendons à ce que Liquidity Mining CryptoCrime continue ; il n'a pas encore atteint son apogée. Des centaines de millions de dollars sont en jeu."

Comment fonctionne le minage de liquidité

L'extraction de liquidités légitime permet aux réseaux DeFi de régler automatiquement les transactions en devises numériques telles que Ethereum, la crypto-monnaie de choix pour l'extraction de liquidités. Les contrats intelligents intégrés au réseau DeFi doivent déterminer rapidement la valeur relative des devises échangées et exécuter la transaction. Puisqu'il n'y a pas de pool central de crypto-monnaies dans lequel puiser ces échanges décentralisés (DEX) pour conclure des accords, ils s'appuient sur le crowdsourcing pour fournir le pool de capital de crypto-monnaie nécessaire pour conclure un accord - un pool de liquidités.

Pour créer le pool de liquidités qui gère les transactions entre les crypto-monnaies, telles que Ethereum et Tether, les investisseurs placent la valeur égale des deux crypto-monnaies dans le pool. En échange de l'engagement de cette crypto-monnaie dans le pool, les investisseurs reçoivent une compensation basée sur un pourcentage des frais de négociation associés au protocole DeFi.

Les investisseurs recevront également des jetons de pool de liquidités (jetons LP) représentant leur part du pool. Ces jetons peuvent être "couverts" ou liés à l'échange, immobilisant davantage la contribution initiale et donnant à l'investisseur des dividendes sous la forme d'une autre crypto-monnaie associée au projet DeFi. La valeur de ces jetons de récompense peut varier considérablement.

L'arnaque est ancienne

"La mécanique de l'extraction de liquidités, dans sa forme légitime, fournit le camouflage parfait pour ce qui est essentiellement des escroqueries à l'ancienne réinventées pour l'ère de la crypto-monnaie", déclare Sean Gallagher. "Comme les stratagèmes de Ponzi traditionnels, les stratagèmes criminels d'extraction de liquidités donnent aux cibles l'illusion qu'elles peuvent retirer leurs fonds à tout moment et même leur permettre d'effectuer des retraits anticipés. Cependant, les gangs d'escrocs poussent constamment les cibles à continuer d'investir et à "investir gros" en déguisant les opérations réelles avec de fausses applications, de faux rapports sur les revenus et des promesses de paiements lucratifs.

En réalité, les escrocs ont pris le contrôle des portefeuilles de crypto-monnaie de leurs cibles et retirent la devise quand ils le souhaitent. Petit à petit, les escrocs vident les portefeuilles tout en continuant à rassurer les cibles que tout va bien avant d'éventuellement couper la communication.

Les fraudeurs vident leur portefeuille

Sophos ne prévoit pas que malgré le récent crash de la crypto-monnaie et la volatilité actuelle, l'extraction globale de liquidités sera entravée à mesure que Tether reviendra à un niveau proche et que d'autres crypto-monnaies se rétabliront. "L'économie criminelle est toujours alimentée par la crypto-monnaie, et il y a suffisamment d'intérêt pour la crypto-monnaie pour maintenir à flot l'extraction de liquidités et les escroqueries similaires", a déclaré Sean Gallagher.

Plus sur Sophos.com

À propos de Sophos Plus de 100 millions d'utilisateurs dans 150 pays font confiance à Sophos. Nous offrons la meilleure protection contre les menaces informatiques complexes et la perte de données. Nos solutions de sécurité complètes sont faciles à déployer, à utiliser et à gérer. Ils offrent le coût total de possession le plus bas du secteur. Sophos propose des solutions de chiffrement primées, des solutions de sécurité pour les terminaux, les réseaux, les appareils mobiles, la messagerie et le Web. Vous bénéficiez également de l'assistance des SophosLabs, notre réseau mondial de centres d'analyse propriétaires. Le siège social de Sophos se trouve à Boston, aux États-Unis, et à Oxford, au Royaume-Uni.