Check Point Research a découvert un service logiciel qui aide les pirates à contourner la protection EDR (Endpoint Detection & Response) depuis plus de six ans. Le service logiciel sert d'ouvre-porte pour Emotet, REvil, Maze et d'autres logiciels malveillants.

Les bénéficiaires du service TrickGate comprennent des logiciels malveillants bien connus tels que Cerber, Trickbot, Maze, Emotet, REvil, Cobalt Strike, AZORult, Formbook, AgentTesla - un défilé coloré des principaux logiciels malveillants publiés chaque mois par Check Point.

L'ancien service sape l'EDR

TrickGate est transformateur et change régulièrement, ce qui a contribué à le garder inconnu pendant des années. En utilisant TrickGate, les acteurs malveillants peuvent faire proliférer leurs logiciels malveillants plus facilement et avec moins de conséquences pour eux-mêmes.

TrickGate a réussi à voler sous le radar pendant des années car il change régulièrement. Alors que le wrapper du packer qui compresse les données a changé au fil du temps, les principaux blocs de construction du code shell TrickGate sont toujours utilisés.

Victimes de la fabrication

Selon les données de télémétrie, les pirates utilisant TrickGate ciblent principalement la fabrication, mais ciblent également les institutions éducatives, de santé, financières et commerciales. Les attaques se propagent dans le monde entier, avec une concentration accrue à Taïwan et en Turquie.

Le cryptage du programme malveillant rend la détection plus difficile

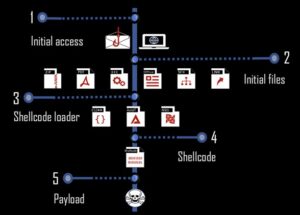

Il existe de nombreuses formes de flux d'attaque. Le shellcode est le cœur du packer TrickGate. Il est chargé de déchiffrer les instructions et le code malveillants et de les injecter secrètement dans de nouveaux processus. Le programme malveillant est crypté puis associé à une routine spéciale qui peut être utilisée pour contourner le système protégé, c'est pourquoi les solutions de sécurité ne peuvent pas détecter la charge utile de manière statique ou lors de l'exécution.

Qui est derrière TrickGate ?

Check Point Research n'a pas été en mesure de déterminer une affiliation claire. Sur la base des clients qu'ils servent, les chercheurs en sécurité supposent qu'il s'agit d'un gang clandestin russophone.

Plus sur CheckPoint.com

À propos du point de contrôle Check Point Software Technologies GmbH (www.checkpoint.com/de) est l'un des principaux fournisseurs de solutions de cybersécurité pour les administrations publiques et les entreprises du monde entier. Les solutions protègent les clients contre les cyberattaques avec un taux de détection des logiciels malveillants, des rançongiciels et d'autres types d'attaques à la pointe du secteur. Check Point propose une architecture de sécurité multicouche qui protège les informations de l'entreprise sur le cloud, le réseau et les appareils mobiles, ainsi que le système de gestion de la sécurité « à un seul point de contrôle » le plus complet et le plus intuitif. Check Point protège plus de 100.000 XNUMX entreprises de toutes tailles.