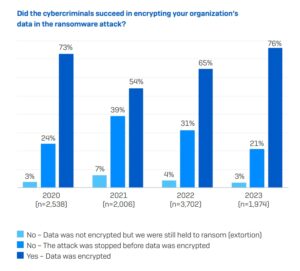

Dans son nouveau rapport State of Ransomware 2023, Sophos prouve que le chiffrement des données par ransomware avec 76 (international) n'avait jamais atteint un niveau aussi élevé. Une évaluation montre également que le paiement de la rançon ne fait que doubler les frais de récupération.

Sophos a publié sa nouvelle étude mondiale "State of Ransomware 2023", selon laquelle les cybercriminels en Allemagne réussissent à chiffrer les données dans 71 % (76 % au niveau international) des attaques de ransomware contre les organisations. D'un point de vue international, il s'agit du taux de chiffrement de données par ransomware le plus élevé depuis que Sophos a publié pour la première fois le rapport annuel sur les ransomwares en 2020.

Le paiement d'une rançon ne fait qu'augmenter les coûts de récupération des données

D'un point de vue mondial, l'enquête montre que les entreprises qui ont payé une rançon pour que leurs données soient déchiffrées ont encore doublé leurs coûts de récupération (750.000 375.000 $ de coûts de récupération contre 45 39 $ pour les entreprises utilisant des sauvegardes pour récupérer des données). De plus, payer la rançon signifie généralement un temps de récupération plus long : XNUMX % des entreprises qui ont utilisé des sauvegardes ont pu récupérer les données en une semaine, contre XNUMX % des entreprises qui ont payé la rançon.

66 % déjà attaqués par des ransomwares

Au total, 58 % (66 % au niveau international) des entreprises interrogées ont été attaquées par des ransomwares en Allemagne. Cela suggère que malgré le déclin perçu au cours des années pandémiques, le nombre d'attaques de ransomwares est resté constamment élevé.

« Les taux de cryptage ont rebondi à des niveaux très élevés après une baisse temporaire pendant la pandémie, ce qui est inquiétant. Les criminels du ransomware ont affiné leurs méthodes d'attaque et accéléré leurs attaques pour réduire le temps pendant lequel les défenseurs pourraient contrecarrer leurs plans », a déclaré Chester Wisniewski, Field CTO, Sophos, classant les résultats de l'étude

Les sauvegardes valent mieux que les rançons

« Le coût des incidents augmente considérablement lorsque la rançon est payée. La plupart des victimes ne pourront pas récupérer tous leurs fichiers simplement en achetant les clés de cryptage ; ils doivent également importer des sauvegardes. Payer une rançon enrichit non seulement les criminels, mais ralentit également la réponse aux incidents et augmente les coûts dans une situation déjà dévastatrice », poursuit Wisniewski.

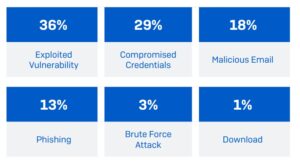

Lors de l'analyse de la cause des attaques de ransomwares, les points de départ les plus courants étaient une vulnérabilité exploitée à 24 % (international 36 %) et des données d'accès compromises à 36 % (international 29 %). Cela coïncide avec le plus récent Aperçu de la réponse aux incidents du "Rapport 2023 sur les adversaires actifs pour les chefs d'entreprise” par Sophos sur la réponse aux incidents sur site.

Autres résultats importants de l'étude

- Dans 30 % des cas de ransomware avec cryptage des données en Allemagne, les attaquants ont également volé des données. Cela indique que cette méthode de "double dip" (cryptage des données et exfiltration des données) devient de plus en plus courante.

- À l'échelle internationale, le secteur de l'éducation signale le plus grand nombre d'attaques de ransomwares : 79 % des établissements d'enseignement supérieur interrogés et 80 % des établissements d'enseignement inférieur interrogés déclarent avoir été victimes de ransomwares.

- Au total, 44 % (46 % à l'échelle internationale) des organisations interrogées en Allemagne dont les données étaient cryptées ont payé une rançon et ont reçu des données.Cependant, d'un point de vue international, les paiements de rançon étaient beaucoup plus fréquents parmi les grandes organisations. Plus de la moitié des entreprises dont le chiffre d'affaires est supérieur ou égal à 500 millions de dollars ont payé la rançon, le taux le plus élevé étant signalé par les entreprises dont le chiffre d'affaires dépasse 5 milliards de dollars. Cela pourrait être en partie dû au fait que les grandes entreprises sont plus susceptibles d'avoir une police d'assurance cyber autonome qui couvre les paiements de rançon.

« Deux tiers des organisations déclarent avoir été victimes de ransomwares pour la deuxième année consécutive. La clé pour réduire ce risque est de réduire considérablement à la fois le temps de détection et le temps de réponse. La chasse aux menaces menée par l'homme est très efficace pour arrêter ces criminels, mais les alertes doivent faire l'objet d'une enquête et les criminels doivent être supprimés des systèmes en quelques heures, et non en semaines et en mois.

As-tu un instant?

Prenez quelques minutes pour notre enquête auprès des utilisateurs 2023 et contribuez à améliorer B2B-CYBER-SECURITY.de!Vous n'avez qu'à répondre à 10 questions et vous avez une chance immédiate de gagner des prix de Kaspersky, ESET et Bitdefender.

Ici, vous accédez directement à l'enquête

Des analystes expérimentés peuvent repérer des schémas d'intrusion actifs en quelques minutes et prendre des mesures immédiates. C'est probablement la différence entre le tiers des entreprises qui restent sécurisées et les deux tiers qui ne le sont pas. Les entreprises doivent être en alerte XNUMX heures sur XNUMX et XNUMX jours sur XNUMX pour disposer d'une défense efficace ces jours-ci », a déclaré Wisniewski.

Trois conseils de Sophos pour se protéger contre les ransomwares et autres cyberattaques

1. Renforcez les boucliers défensifs en :

- Des outils de sécurité qui bloquent les vecteurs d'attaque les plus courants. Ceux-ci devraient protection des terminaux avec de puissantes fonctionnalités anti-exploit pour empêcher l'exploitation des vulnérabilités, et Accès au réseau Zero Trust (ZTNA) pour contrecarrer l'abus d'informations d'identification compromises.

- Des technologies adaptatives qui répondent automatiquement aux attaques, perturbent les attaquants et donnent aux défenseurs le temps de réagir

- Détection, enquête et réponse aux menaces 24h/7 et XNUMXj/XNUMX. Soit en interne, soit par l'intermédiaire d'un fournisseur spécialisé de Détection et réponse gérées (MDR)

2. Optimisation de la préparation aux attaques, y compris des sauvegardes régulières, des tests pour restaurer les données à partir des sauvegardes et la mise à jour d'un plan de réponse aux incidents

3. Maintenir une bonne hygiène de sécurité, y compris des correctifs en temps opportun et un examen régulier des configurations des outils de sécurité

Contexte de l'étude

Les données de l'étude State of Ransomware 2023 proviennent d'une enquête indépendante des fournisseurs menée auprès de 3.000 2023 responsables de la cybersécurité/informatique entre janvier et mars 14. Les répondants sont originaires de 100 pays des Amériques, de la région EMEA et de l'Asie-Pacifique. Les entreprises interrogées emploient entre 5.000 et 10 5 personnes et réalisent un chiffre d'affaires compris entre moins de XNUMX millions et plus de XNUMX milliards de dollars US.

Plus sur Sophos.com

À propos de Sophos Plus de 100 millions d'utilisateurs dans 150 pays font confiance à Sophos. Nous offrons la meilleure protection contre les menaces informatiques complexes et la perte de données. Nos solutions de sécurité complètes sont faciles à déployer, à utiliser et à gérer. Ils offrent le coût total de possession le plus bas du secteur. Sophos propose des solutions de chiffrement primées, des solutions de sécurité pour les terminaux, les réseaux, les appareils mobiles, la messagerie et le Web. Vous bénéficiez également de l'assistance des SophosLabs, notre réseau mondial de centres d'analyse propriétaires. Le siège social de Sophos se trouve à Boston, aux États-Unis, et à Oxford, au Royaume-Uni.