Bitdefender Labs découvre le cyberespionnage militaire : le groupe de hackers Naikon utilise des techniques de chargement latéral et de puissantes portes dérobées pour l'espionnage et l'exfiltration de données.

Au cours d'une analyse de l'abus de logiciels légitimes vulnérables, Bitdefender Labs a découvert une longue campagne de cyberespionnage menée par le célèbre groupe APT Naikon. Naikon est actif depuis plus d'une décennie. Le groupe de langue chinoise se concentre sur des cibles de haut niveau telles que les agences gouvernementales et les organisations militaires. Les preuves recueillies suggèrent que l'objectif de la campagne était l'espionnage et l'exfiltration de données. De telles attaques, qui suivent l'exemple dans l'une des régions les plus cyber-dangereuses à l'heure actuelle - l'Asie du Sud-Est - sont également envisageables en Europe.

Cibler les organisations militaires en Asie du Sud-Est

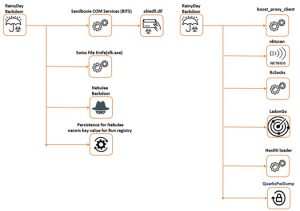

Les experts de Bitdefender Labs ont pu déterminer que les victimes de cette opération sont des organisations militaires en Asie du Sud-Est. La campagne a été active entre juin 2019 et mars 2021. Au début de l'opération, les assaillants ont utilisé le chargeur de corps Aria et une nouvelle porte dérobée appelée "Nebulae" comme première étape de l'attaque. En septembre 2020, le groupe a ajouté la porte dérobée RainyDay à sa boîte à outils.

Des techniques de chargement latéral sont utilisées

Le détournement de DLL et d'autres techniques de chargement latéral existent depuis très longtemps. Ils se produisent fréquemment et peuvent être bien évités en théorie. Mais ce qui semble simple sur le papier devient rapidement un problème dans un monde logiciel de plus en plus complexe. C'est pourquoi les pirates utilisent le sideloading pour faire des compromis - pour les clients privés et gouvernementaux. Dans le cadre de cette vague d'attaques, le groupe Naikon a également abusé de nombreuses applications légitimes.

Nouvelle porte dérobée / chaîne de destruction reconstruite

Bitdefender Labs a également découvert une nouvelle porte dérobée, qu'ils ont baptisée Nebulae. Les nébuleuses servent de sauvegarde pour les intrus une fois que les défenses ont supprimé la porte dérobée principale. Les experts de Bitdefender ont pu reconstituer la chaîne de destruction complète de cette campagne du groupe Naikon et répertorier tous les outils utilisés. Bitdefender présente tous les détails de l'attaque dans un rapport PDF en anglais.

Plus sur Bitdefender.com