Il y a quelques jours, on a appris que le logiciel de transfert de données MOVEit utilisé par l'AOK présentait une vulnérabilité flagrante. Le BSI a même enregistré une fuite de données. En attendant, il y a un ultimatum sur le site du groupe CLOP APT : les entreprises concernées dans le monde doivent se signaler d'ici le 14 juin et payer une rançon pour leurs données, sinon tout sera publié.

Alors que certains experts se disputent encore pour savoir qui a exploité et attaqué la vulnérabilité MOVEit Transfer dans le monde, le groupe APT a publié une déclaration sur sa page de fuite. Là, il est indiqué qu'ils veulent avoir volé des masses de données à de nombreuses entreprises. Les entreprises doivent signaler par e-mail à des adresses e-mail spécifiques. Après cela, ils recevraient un e-mail avec un lien vers une salle de discussion. Là, ils devraient alors négocier la demande de rançon. Le groupe appelle cela un "test post-pénétration" et considère le paiement comme un service et souhaite que les données soient restituées. Cependant : si une entreprise ne paie pas, alors toutes les données doivent être publiées sur le Darknet.

Demande de rançon classique – uniquement de la part des entreprises

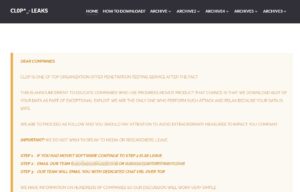

🔎 Le groupe CLOP-APT a publié une déclaration sur sa page de fuite indiquant qu'il avait capturé de nombreuses données dans le monde entier à l'aide de la vulnérabilité de transfert MOVEit (Image : B2B-CS).

Dans une salle de chat, CLOP veut ensuite remettre 10% des données volées à une entreprise comme preuve. Si les entreprises ne signalent pas d'ici le 14 juin 2023, la première étape consiste à publier le nom de l'entreprise concernée sur la page de fuite. Si une entreprise concernée fait alors rapport, elle dispose de 3 jours pour payer. Si rien ne se passe, le CLOP souhaite publier les données après 10 jours. Dans le même temps, le CLOP informe que "les autorités gouvernementales, municipales ou policières concernées ne doivent pas signaler, car elles ne seraient pas intéressées à publier ces données". Cependant, il reste à voir si ces informations provenant de cyber-gangsters sont dignes de confiance.

Ultimatum jusqu'au 14 juin 2023

Il sera intéressant de voir quels noms de sociétés apparaîtront sur la page de fuite le 14 juin 2023. Actuellement, de nombreuses entreprises ont informé leurs clients, etc. du problème avec MOVEit Transfer, mais très peu ont mentionné une perte de données. Il faut espérer que les entreprises auront le courage de ne pas payer les demandes. Après tout, cela ne fait que financer de nouvelles attaques contre eux-mêmes et contre d'autres entreprises. Selon Trend Micro, une attaque payante en finance 9 autres.

Le groupe CLOP annonce sur sa page de fuite qu'il supprimerait les données en toute sécurité dès qu'une entreprise aurait payé. Cela serait même prouvé par vidéo. Cependant, n'importe qui peut créer une vidéo en supprimant des données qui continuent probablement d'exister en tant que copie. L'écriture sur la page de fuite CLOP commence comme suit. Cependant, nous avons supprimé les instructions supplémentaires et les adresses e-mail ;

« CHÈRE COMPAGNIE.

Le CLOP EST L'UNE DES PREMIÈRES ORGANISATIONS PROPOSANT DES TESTS DE PÉNÉTRATION POST-POST.

CECI EST UNE ANNONCE POUR INFORMER LES ENTREPRISES UTILISANT LES PRODUITS PROGRESS MOVEIT QU'IL Y A UN RISQUE QUE NOUS TÉLÉCHARGERONS UNE GRANDE PARTIE DE LEURS DONNÉES DANS LE CADRE D'UNE ATTAQUE EXTRAORDINAIRE. NOUS SOMMES LE SEUL À EFFECTUER UNE TELLE ATTAQUE ET VOUS POUVEZ VOUS RELAXER CAR VOS DONNÉES SONT SÉCURISÉES.

NOUS AGIRONS COMME SUIT ET VOUS DEVEZ FAIRE ATTENTION POUR ÉVITER DES MESURES EXCEPTIONNELLES AFFECTANT VOTRE ENTREPRISE…..”

As-tu un instant?

Prenez quelques minutes pour notre enquête auprès des utilisateurs 2023 et contribuez à améliorer B2B-CYBER-SECURITY.de!Vous n'avez qu'à répondre à 10 questions et vous avez une chance immédiate de gagner des prix de Kaspersky, ESET et Bitdefender.

Ici, vous accédez directement à l'enquête

L'AOK a-t-il maintenant perdu des données ou non ?

L'AOK écrit sur son site Internet qu'elle vérifie toujours si des données ont été perdues : « Parallèlement, des contrôles supplémentaires sont effectués pour déterminer si la faille de sécurité a permis l'accès aux données sociales des assurés. Dès que ce test sera terminé et que des résultats valides seront disponibles, la communauté AOK vous en informera." Le BSI, d'autre part, a dans son informations de sécurité du 02.06.2023 déjà une sortie de données: « Le BSI surveille l'exploitation active de la vulnérabilité avec des fuites de données confirmées. Il n'y a actuellement aucune preuve d'exploitation de logiciels malveillants."

Plus sur AOK-BV.de