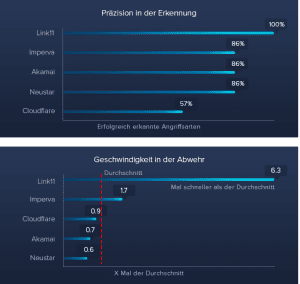

Der Cyber-Security-Anbieter Link11 hat sich gegen international führende Anbieter von DDoS-Lösungen vergleichen lassen und geht dabei als Sieger hervor. Die Studie von Frost & Sullivan unterstreicht, wie wichtig Präzision und Schnelligkeit in der Abwehr sind. Mit Vergleich: Imperva, Cloudflight, Akamai und Neustar.

Link11, der führende europäischer IT-Sicherheitsanbieter im Bereich Schutz von Webservern und Infrastrukturen, bietet als einziger der getesteten global führenden Anbieter vollumfänglichen Schutz vor DDoS-Attacken. Bei der Abwehr einer Attacke ist Link11 mehr als sechsmal schneller als der Durchschnitt. Dies ist das zentrale Ergebnis einer aktuellen Studie des IT-Analystenhauses Frost & Sullivan in Zusammenarbeit mit dem Pen-Test-Spezialisten NimbusDDoS.

Prüfung durch Pen-Test-Spezialist NimbusDDoS

Aus den Testergebnissen geht Link11 als klarer Spitzenreiter hervor. Das Unternehmen erfüllte als einziges alle Kriterien der unabhängigen Studie und zeichnete sich durch ein Höchstmaß an Präzision in der Erkennung und Geschwindigkeit in der Abwehr von DDoS-Angriffen aus. Damit setzt Link11 laut den Studienergebnissen neue Maßstäbe im DDoS-Schutz und untermauert seinen technologischen Vorsprung. Beide Parameter sind erfolgsentscheidend, wenn Unternehmen die Resilienz ihrer IT-Infrastrukturen stärken wollen.

DDoS-Schutzlösungen auf Genauigkeit und Schnelligkeit getestet

Grundlage für die Bewertung waren technologisch umfangreiche Stresstests zu gängigen Angriffsarten, deren Durchführung beim international führenden Pen-Test-Anbieter für DDoS-Belastungsangriffe NimbusDDoS, mit Sitz in Boston (USA), lag. So wurden die Schutzlösungen der fünf internationalen Anbieter neben UDP-Hochvolumen-Angriffen, Reflection-Amplification-Attacken und SYN Floods auch den neuartigen und schwer zu erkennenden Carpet-Bombing-Angriffen ausgesetzt.

Trotz des Zusammenhangs zwischen der Dauer eines Angriffs und den geschäftlichen Auswirkungen unterschätzen zu viele Unternehmen noch immer das Risiko oder wähnen sich mit ihren vorhandenen Schutzlösungen in Sicherheit. Obwohl die Lösungen im Hinblick auf das Nutzenversprechen vermeintliche Ähnlichkeit haben, unterscheiden sie sich in ihren technischen Fähigkeiten deutlich. Um echte operationale Resilienz zu erreichen und die Reaktionsgeschwindigkeit zu erhöhen, sollten Unternehmen bei der Auswahl eines DDoS-Schutzes laut Analystenmeinung darauf achten, wie schnell und präzise Anbieter Angriffe identifizieren und abwehren können. Das Fazit ist klar: Je schneller der Angriff erfolgreich gestoppt wird, desto geringer der finanzielle Schaden.

Mehr bei Link11.com

Über Link11 Link11 ist der im Bereich Cyber-Resilienz führende europäische IT-Sicherheitsanbieter mit Hauptsitz in Deutschland und weltweiten Standorten in Europa, Nordamerika, Asien und dem Nahen Osten. Die cloudbasierten Security-Services sind vollständig automatisiert, reagieren in Echtzeit und wehren alle Angriffe, sowohl bekannte als auch neue Muster, garantiert in unter 10 Sekunden ab. Damit bietet Link11 laut einhelliger Analysten-Meinung (Gartner, Forrester) die schnellste Erkennung und Abwehr (TTM), die auf dem Markt verfügbar ist. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) weist Link11 als qualifizierten DDoS-Schutzanbieter für kritische Infrastrukturen aus. Um Cyber-Resilienz zu gewährleisten, sorgen u.a. Web- und Infrastruktur-DDoS-Schutz, Bot-Management, Zero-Touch-WAF bis hin zu Secure-CDN-Services für eine ganzheitliche und plattformübergreifende Härtung der Netzwerke und kritischer Anwendungen von Unternehmen.